My name is Boxxy

Boxxy

La historia comienza en el mes de abril del año 2006, cuando una joven bastante petarda y de hablar desagradable sube su primer vídeo a YouTube. En este vídeo dedicaba una sarta de gilipolleces seudosentimentales a un amigo cibernético de una red de juegos y foros anime en línea, Gaia online. Dice llamarse Boxxy y, mientras algunas malas lenguas aseguran que su nick se refiere a un apelativo estúpido de la consola Xbox, yo me inclino más en pensar que es un diminutivo de su nombre en la comunidad Gaia online, que no es otro que Moldy Lunch Box (algo así como «caja de almuerzo mohosa»).

A continuación os presento el vídeo en cuestión (subtitulado en castellano), y que los lectores juzguen la salud mental de la moza. Advierto que puede causar vergüenza ajena, nauseas y/o rubor facial bochornoso. [Nota: Si los subtítulos aparecen por defecto en inglés, acceder al menú de visualización (abajo a la derecha), colocar el cursor sobre la flechita negra a la izquierda del botón CC y elegir Spanish.]

Boxxy continuó enviando vídeos a Youtube durante un par de años, cada uno dedicado a un amigo de Gaia online y a cada cual más ridículo. El tema no habría pasado de la mera anécdota sino fuera porque, en uno de los vídeos, Boxxy tuvo la osadía de mencionar que sus amigos visitaban asiduamente el imageboard 4chan. La noticia corrió como la pólvora y llegó, a través de intermediarios como 7chan o I am bored, a 4chan. La guerra había empezado.

Los vídeos de Boxxy, que hasta el momento habían pasado más o menos desapercibidos, comenzaron a recibir millones de visitas, a registrar decenas de miles de comentarios y a congregar a miles de suscriptores en su canal. El interés fue creciendo exponencialmente, y los hilos en el foro /b/ de 4chan sobre la muchacha se multiplicaron como champiñones de lata. ¿Quién era esa chica?, ¿por qué hacía esos gestos y daba esos grititos?, ¿era normal o estaba loca? El caso es que prácticamente la mitad del foro /b/ de 4chan se enamoró de ella, y el otro cincuenta por ciento desarrolló un odio visceral hacia su histriónico comportamiento.

El enfrentamiento entre detractores y afines a Boxxy continuó envalentonándose durante varios días. Los que habían caído tras las redes de sus profundos y enormes ojos, excesivamente maquillados (como ella misma reconoce), escribían incesantes mensajes de amor y peticiones de matrimonio (véase siguiente imagen), y los que fomentaban la más profunda animadversión hacia ella comparaban su comportamiento con Zed, el no muy mentalmente saludable cadete del film «Loca academia de policía», y con el Jocker de «Batman: El caballero oscuro», haciendo alusión a su conducta y a su exagerado uso del lápiz de ojos.

Amor confeso por Boxxy

El asunto continuó unos días más hasta que se desmadró. El grupo de /b/tards en contra de Boxxy declaró, a finales de 2008, la Operación Valquiria (Operation Valkyrie), que proponía buscar, allanar y destruir todo lo que con ella tuviera que ver: canales en YouTube, cuentas de MySpace, perfiles en Facebook o cuentas de Photobucket. La locura de los residentes en /b/ se había desatado, y cuando esta comunidad estornuda toda Internet se constipa. Son bien conocidas las burradas que son capaces de cometer por conseguir un fin.

La obsesión por encontrar información sobre los datos personales reales de Boxxy llevó a los detractores a llenar de spam sus cuentas en Youtube y Gaia online con etiquetas que rezaban ‘Operación Valquiria’. A través de operaciones de hacking y otros análisis consiguieron dos fotos inéditas de la chica, vía las cuentas en Photobucket de amigos en Gaia online de Boxxy. Además obtuvieron varios nombres posibles que podrían pertenecer a ella. Todo un trabajo de investigación detectivesca digital.

El 6 de enero de 2009, alguien que dice ser la verdadera Boxxy escribe un mensaje en 4chan y, para asegurar su identidad, envía al foro dos fotos suyas inéditas (puede verse una de ellas a continuación). Efectivamente se reconoció que era ella, sin maquillaje, pero nadie supo explicar si realmente fue la muchacha en persona o la acción de un trol, con fotos en su haber, que quería sembrar más discordia y enfrentamiento.

Foto inédita atribuida a Boxxy

La Operación Valquiria fue considerada un fracaso, y los amantes declarados de Boxxy propusieron declararla reina del foro /b/ de 4chan. Los ánimos se caldearon en exceso, y la división en 4chan se acentuó muchísimo más. Los /b/tards contrarios a Boxxy propusieron incluso su muerte, y se llegó a promover la falsa noticia de que había sido realmente asesinada, a lo que los partidarios respondieron con mensajes de odio y venganza. 4chan llegó a ralentizarse varias veces en aquella época debido a la afluencia de nuevos mensajes, fotografías, fotomontajes, imágenes con rótulos haciendo alusión a gestos de la muchacha, etcétera.

El día 9 de ese mismo mes de enero, Boxxy colgó un nuevo vídeo aludiendo a los acontecimientos ocurridos y negando su condición de drogadicta o enferma mental. El interés generado, no ya en 4chan, sino en toda la comunidad internauta que ya estaba al tanto del meme, provocó que dicho vídeo tuviera 70.000 visitas en 12 horas, empujándolo de inmediato a la sección de vídeos más vistos del día. Este acontecimiento recrudeció el conflicto en 4chan, y se comenzaron a enviar miles de mensajes con el texto Die in a fire («Muere en un incendio», una frase hecha que declara una repugnancia extrema, o un odio tal, por la cual se desea el mal a otro) escrito diez veces por línea y con el máximo de líneas permitidas en cada post. Las acciones se propagaron a otros tablones de imágenes como 7chan.

En ese momento se proclamó la Operación Represión (Operation Clampdown), en la que se instaba a todos los antiboxxy a enviar cientos de miles de esos mensajes a 4chan a partir de las 00:00 horas de ese día. 4chan estaba en guerra civil y lo peor es que se enfrentaba a un DDoS (Ataque de Denegación de Servicio Distribuido, en castellano). Un ataque de este tipo envía miles de solicitudes de conexión por segundo desde diferentes frentes durante un tiempo determinado, haciendo que los servidores se colapsen y caigan.

Mensaje de llamamiento en 4chan para la 'Operación Represión'

Mientras se acercaba la hora, los usuarios preparaban sus armas de batalla, programas de software especialmente diseñados para realizar ataques de denegación de servicio, utilizando varios ordenadores cada uno e, incluso, equipos zombis tomados a tal efecto. El momento llegó y el ataque se produjo, 4chan comenzó a ir muy lento hasta que, al final, terminó por caer y mostrar el esperado error HTML 404, que indica que no se pudo tener conexión con el servidor web. El sitio web estuvo tumbado durante horas pero, finalmente, fue de nuevo levantado con la amenaza de ‘moot‘ (su creador y principal moderador) de que cualquier comentario o hilo sobre Boxxy sería eliminado y su autor baneado de por vida. Los ánimos se calmaron un poco; los detractores habían ganado su batalla.

Las alusiones en 4chan fueron decreciendo y las hostilidades parecían haber terminado, sin embargo hubo un grupúsculo (CBCR, Center for Boxxy Control and Restriction) que se escindió del imageboard para continuar su escalada terrorista hacia Boxxy y sus cuentas privadas. La muchacha ya se había convertido en un meme en toda regla, y todo Internet andaba siguiendo sus pasos en ese momento. Sus cuentas en MySpace y YouTube fueron jaqueadas y rellenadas de spam y contenido basura, además de robar algunos datos privados de la chica y publicarlos en 4chan. Posteriormente se investigó un antiguo vídeo de 2006 en el que aparecía una joven tremendamente parecida a Boxxy que decía llamarse Catie. Todas las alarmas saltaron, y Boxxy recibió un nombre de pila real de parte de sus admiradores y enamorados que la veían, así, un poquito más cerca de sus vidas.

Chica llamada Catie levanta las sospechas

Con respecto a la edad fueron barajadas varias cifras, desde 18 hasta 22 pero, al parecer, se determinó que en sus primeros vídeos sólo contaba 16 años, algo que fue muy bien recibido entre la inmensa mayoría de los usuarios de 4chan, que son quinceañeros.

Después de todo ello se multiplicaron los envíos de datos falsos a todas luces, como números de teléfono, direcciones de EEUU y fuera de allí, colegios donde había estudiado y hasta mensajes de gente que decía conocerla y aportaba fotos como prueba (es el caso de la imagen siguiente). Se llegó incluso a barajar la posibilidad de que Boxxy fuera una actriz contratada por Gaia online para realizar publicidad viral en la Red. Probablemente esto sea totalmente falso.

Mensaje de alguien que, presuntamente, conoce a Boxxy

Boxxy ha representado y representa un fenómeno de Internet a nivel global. Lo realmente preocupante es cómo se llega incluso a poner precio a la cabeza de una niña por el simple hecho de que a alguien no le gustó su forma de hablar. Afortunadamente nunca pasó nada, y Boxxy quedará para los anales de la Red de redes como un meme más. La verdadera joven, hoy día, se tiene que estar partiendo de la risa.

Nuestros datos en la nube son completamente humo; no es posible pensar que las redes sociales o las aplicaciones online son seguras, porque es una falacia. Nunca conviene compartir más de lo que deseamos que los demás conozcan de nosotros, porque si nos agarramos a esa falsa sensación de seguridad, lo más probable es que terminemos por perder totalmente nuestra privacidad.

La cara de Boxxy llegó a salir en los periódicos a raíz de la contienda incruenta en 4chan (imagen siguiente). ¿Te gustaría hacerte tan «famoso» a la fuerza? A mí, desde luego, no.

Artículo en la sección 'The Ridiculant' del diario británico Metro

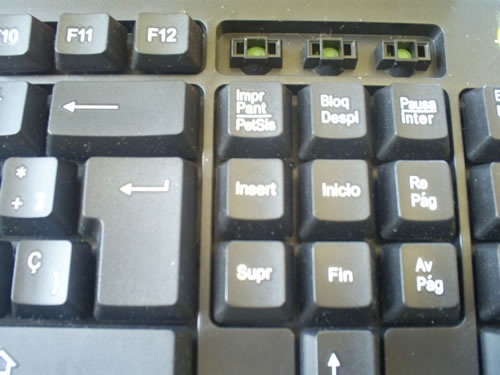

Tres teclas que desaparecerán y otras tres que nunca debieron haber aparecido

La tecla 'Bloq Despl'

El teclado, keyboard para panolis afectados y guiris anglosacientes, es el periférico de entrada por definición. Antes, mucho antes, de que los ratones con rabo y botones corretearan alegremente por nuestras mesas de trabajo y ocio, los teclados ya estaban ahí. Sí, son los observadores impasibles del inexorable devenir del tiempo; y a cualquiera que le dé por criticar esta frase anterior, con lo rimbombante que me ha quedado, le endiño con el Alt Gr en la cabeza.

Vamos a rendir desde este púlpito un pequeño homenaje a este sufridor de pulsaciones detallando lo que, a mi humilde entender, es el implacable camino a la desaparición de tres de sus teclas más emblemáticas: Impr Pant/Pet Sis, Bloq Despl y Pausa/Inter. Así mismo, hablaremos también de otras tres representativas teclas que, si no hubiera sido por la paciencia de los usuarios, habrían dado en la hoguera con más de un teclado. Me refiero, claro está, a Sleep, Wake Up y Power.

Empecemos por el principio y cuando lleguemos al final nos paramos.

Impr Pant/Pet Sis. También conocida en los teclados ingleses como Print Screen/Sys Req, es una de las teclas más alucinantes de nuestros queridos compañeros de escritura. En los tiempos de MS-DOS y consolas Unix, esta tecla tenía dos funciones. Por un lado, su simple pulsación producía una interrupción de ROM-BIOS que enviaba una captura de la pantalla directamente al puerto LPT1 de la impresora, es decir, imprimía en papel lo que había en ese momento en el monitor. En el caso (poco probable en aquella época) de que tuvieras una impresora en un LPT2 o en un puerto serie, ya te podías dar por jodido, porque el puerto LPT1 era el predeterminado y único válido.

Por su parte, la opción Pet Sis de esta tecla (a la que se accede pulsando Alt y la tecla en sí), conocida en el mundillo informático como la tecla de «petar el sistema», se utilizaba en el precámbrico de la computación para acceder directamente al sistema operativo, eludiendo todo el software que pudiera estar bloqueando el acceso al mismo. Algo así como el actual Ctrl+Alt+Supr (en inglés Ctrl+Alt+Del) de Windows pero todavía peor y más inútil. Su significado real es «petición al sistema» (system request in english).

A día de hoy, esta segunda opción es totalmente inservible en Windows, y en GNU/Linux se sigue utilizando para darle órdenes directas al kernel cuando se cuelga la consola por algún motivo. En cambio, la opción Impr Pant si es más utilizada en ambos entornos operativos, ya que realiza una captura de la pantalla y la envía al portapapeles, con lo que podremos recuperarla después con un simple Pegar en cualquier software de diseño o retoque de imágenes (u otros que lo permitan). En realidad la opción Pet Sis sí que se utiliza, ya que si pulsamos Alt y esa tecla lo que se produce es una captura de la ventana activa en ese momento, en lugar de la pantalla completa. Sin embargo, nuestro cerebro lo relaciona más con una opción alternativa de Impr Pant que con el dichoso Pet Sis.

Las tres teclas juntitas

Bloq Despl. También conocida en los teclados ingleses como Scroll Lock, permitía en su época bloquear y desbloquear el desplazamiento de pantallas en consolas Unix y entornos MS-DOS. Tiene lucecita asociada, por lo que su función se basa en dos estados: encendida (bloqueado) y apagada (desbloqueado). El hecho de bloquear el desplazamiento servía para modificar el funcionamiento de las teclas de dirección (las de las cuatro flechitas). Con el desplazamiento desbloqueado, su pulsación se convertía en movimientos del cursor en pantalla; con el desplazamiento bloqueado, lo que se producía eran cambios de páginas de contenido de texto del tirón. Teniendo en cuenta que en aquella época no había ratones con ruedita ni barras de desplazamiento, para determinadas aplicaciones de proceso de texto o datos esta opción era muy útil para avanzar en grupos de grandes bloques sin eternizarse.

Hoy Bloq Despl apenas tiene uso. Algún software específico, como Excel por ejemplo, le otorga algún cometido, pero es algo prácticamente anecdótico.

Pausa/Inter. También conocida en los teclados ingleses como Pause/Break, es una de mis favoritas. Esta tecla viene de la época del telégrafo, ahí es nada, e IBM la introdujo en sus teclados con prácticamente la misma funcionalidad que en esos aparatos, la de pausar o interrumpir una acción concreta. Se utilizaba básicamente en entornos de consola para detener momentáneamente (pausa) un listado muy largo en pantalla o la acción de un programa. Inter (pulsando la tecla con Alt) servía para detener por siempre jamás la ejecución de una acción, ya que realmente interrumpe la línea de comunicaciones con el ordenador. Se usaba de la misma forma que el mítico Ctrl+C y tenía la misma función.

En la actualidad esta tecla es la más utilizada de la tres, ya que permite desarrollar su función de pausa o interrupción en multitud de procesos de programas, juegos, entornos de desarrollo, etcétera. Todo va en función de la utilidad que los programadores hayan querido darle en sus aplicaciones.

Estas tres teclas, como decía, están condenadas a la desaparición con rotunda seguridad. Pero existe otra terna de botoncitos que vinieron para quedarse y representaron el cáncer de los teclados en su época. Y no por su utilidad, que además resulta bastante estéril, sino por el lugar donde vinieron puestas en un principio en los teclados, haciendo línea justo debajo de la tecla Supr (Del en el teclado inglés).

Power. Esta tecla demoníaca solía estar la primera en la fila, y no conozco persona en el mundo que no se haya ciscado en sus muertos alguna vez. Su función en cuestión es la de apagar el equipo (y encenderlo también bajo determinadas circunstancia). El problema viene dado porque el apagado se realiza sin solicitar confirmación alguna, y eso unido a que se encontraba justo debajo de tecla Supr, producía que en más de una ocasión fueras a suprimir algo y apagaras el ordenador. Que levante la mano aquel al que no le haya pasado nunca.

Sleep. Por su parte, esta otra tecla mete al equipo en un estado de suspensión o hibernación del que, lamentablemente, muy pocos sistemas volvían a despertar en la época de su aparición. Este estado guarda en disco el contenido de la memoria y la configuración actual de programas abiertos y demás para que, al encenderlo de nuevo, nos aparezca todo como lo dejamos. Pero claro, si nuestro estado de suspensión se parece más a un coma etílico que a otra cosa, al final toca darle botonazo a lo bestia al ordenador y apagarlo por las malas.

Wake Up. Esta realiza la función inversa a Sleep, es decir, hace regresar de su letargo a un ordenador suspendido (si puede, claro).

Existen en Internet multitud de trucos y operaciones para desactivar estas tres teclas y es que, si bien ahora suelen venir como botoncitos apartados del teclado general, es muy posible pulsarlas por error. Con tal de que dejaran de dar por culo, yo he visto a gente haciéndolas saltar por los aires con un destornillador, extrayéndolas de su sitio para los restos y enviándolas directamente a la papelera (no, a la de reciclaje no, a la física de debajo de la mesa).

Las teclas malditas decapitadas

Tres teclas para el recuerdo y tres teclas para el olvido. Los teclados han evolucionado muy poco en muchos años, y si sobran teclas habrá que quitarlas. Por el amor de Dios, ¿qué hace en pleno siglo XXI toda esa hilera de teclas de función, desde F1 hasta F12, ahí arriba? ¿Reminiscencias de las primeras versiones de WordPerfect? Pero bueno, de eso hablaremos otro día.

La necesidad de ocultar: desde la escítala a la criptografía cuántica

La importancia de una buena clave

Artículo original para teknoPLOF! de Andoni Talavera Préstamo

Vivimos una etapa de la humanidad en la que constantemente debemos protegernos de ataques externos contra nuestra intimidad, bien en el mundo real o en el virtual. Una de las maneras que tenemos de salvaguardarnos es mediante el cifrado de las comunicaciones, pues se antoja uno de los puntos débiles de nuestra civilización. La criptografía dentro de este ámbito se emplea en multitud de sistemas: redes locales, navegación por Internet, conexiones Wi-Fi, transacciones bancarias, etcétera.

Desde la llegada de la era de las computadoras, el campo de la criptografía ha sufrido una amplia evolución, siendo capaces de utilizar complejos algoritmos matemáticos para cifrar mensajes, pero, cómo no, también ha redundado en una potente capacidad para descifrar esos mensajes.

Sin embargo, la historia de la criptografía no es para nada moderna, sino que desde que existió la necesidad de enviar mensajes entre personas, surgió la obligación de hacerlos ilegibles para que si, el mensajero era interceptado, el mensaje resultara indescifrable. Principalmente estos métodos se dieron en ámbitos religiosos, comerciales y militares; vamos, que no ha cambiado prácticamente nada en 2.000 años.

Una de las técnicas criptográficas usadas en la antigüedad fue creada por los éforos espartanos, la llamada escítala. Este mecanismo consistía en enrollar una tira de cuero alrededor de una vara de un diámetro concreto e ir escribiendo el mensaje en líneas horizontales. Al desenrollar la tira, lo que se obtiene es una serie de letras sin sentido a lo largo de la misma, y al ser enrollada nuevamente, en la vara del receptor aparecerá el mensaje que contiene. Esto obliga a que el destinatario sepa de antemano el diámetro de la vara que debe ser utilizada para poder descifrar el mensaje.

Escítala griega

Más tarde, allá por el 100 aC, Julio César desarrolló otra forma de cifrar los mensajes, escritos en latín, para sus campañas de conquista. Este Método de Julio César consistía en relacionar cada letra del alfabeto con otra situada n posiciones más allá. De esta manera, si quisiéramos cifrar el nombre de este blog usando n=3, el resultado sería algo así: teknoplof → whnqrsñri.

Los métodos evolucionaron a un siguiente nivel en el que no sólo se desordenan las letras según un patrón, sino que además se añade una clave, de tal forma que un mismo método de cifrado ofrecerá resultados distintos en función de la clave utilizada. Uno de estos procedimientos fue el denominado Cifrado de Vigenère, de principios del siglo XVI, el cual se fundamentaba en hacer emparejamientos de letras a través de una clave. Básicamente lo que se hace es lo siguiente:

- Definimos el mensaje: «el paquete está al descubierto».

- Elegimos una clave, que en este caso será

teknoplof. - Emparejamos las letras con la clave hasta terminar el mensaje:

E L P A Q U E T E E S T A A L D E S C U B I E R T O

T E K N O P L O F T E K N O P L O F T E K N O P L O

A continuación de localiza cada par de letras en una tabla modelo (ver siguiente imagen) para conseguir un mensaje resultante final:

XPZNEJPHJXWDNOAOSXVYLVSGEC

Tabla modelo

Van pasando los años y nos vamos acercando a nuestra historia moderna. Con la llegada de la Primera y Segunda Guerra Mundial, los métodos de cifrado elevaron un nuevo escalón en el ranking de la sofisticación, pasando por el cifrado en códigos binarios, como el Cifrado de Vernam, hasta llegar a la archiconocida máquina Enigma.

Este modelo tuvo su primera incursión comercial en 1923 de mano de sus creadores Hugo Alexander Koch, Arthur Scherbius y Richard Ritter. En un principio su propósito era exclusivamente comercial, hasta que en 1926 se incorporó a la marina alemana. Tres años más tarde formaba parte de toda la estructura de comunicaciones de la maquinaria Nazi, habiendo sufrido diferentes modificaciones para adaptarla a sus necesidades. Otros modelos comerciales fueron usados incluso en la Guerra Civil Española.

Antigua máquina Enigma original

Enigma supuso un verdadero salto tecnológico, abandonando los sistemas de lápiz y papel para hacer uso de la tecnología disponible en ese momento. En su modelo más avanzado disponía de un teclado donde pulsar las teclas correspondientes al mensaje, una unidad modificadora y un tablero donde aparecía la letra resultante. El proceso de transformación de una letra en otra se hacía a través de unos discos rotatorios, los cuales giraban con cada pulsación de teclado. De esta manera, la clave cambiaba para cada letra. Podemos hacernos una idea de su funcionamiento en este simulador Flash de una máquina Enigma de tres rotores.

Su complejo mecanismo de cifrado hizo creer a los alemanes que poseían el sistema más seguro jamás creado. Sin embargo (como en toda tecnología) fue roto gracias a un matemático polaco llamado Marian Rejewski. Tan importante resultó aquel hecho, que algunas fuentes aseguran que los aliados ganaron varias batallas (o al menos adelantaron su victoria) gracias a que supieron partir el sistema y, por tanto, pudieron prepararse rápidamente contra las instrucciones alemanas de guerra.

Con la irrupción de los ordenadores, los procedimientos se hicieron más complejos y mucho más rápidos. La ventaja es que los equipos informáticos son capaces de analizar millones de datos en poco segundos, haciendo el cifrado tan intrincado y confuso que resulta prácticamente imposible para un ser humano su resolución. Evidentemente, los seres humanos que necesiten romper un mensaje codificado, también tienen a su disposición ordenadores con hardware y software muy potente, por lo que se hace necesario desarrollar nuevas tecnologías continuamente para que las comunicaciones binarias sean cada vez más seguras. Aunque es importante saber que cualquier código, tarde o temprano, es susceptible de ser reventado por un experto en seguridad informática.

En el mundo de la criptografía computacional existen diversos algoritmos que se utilizan para cifrar las diversas comunicaciones, como por ejemplo el denominado DSA, que se usa en Estados Unidos para las firmas digitales, el IDEA, un cifrador por bloques, o el llamado WEP, el sistema de cifrado incluido en el estándar IEEE 802.11 como reglamento para redes wireless. Además, muchos protocolos de Internet considerados seguros utilizan técnicas de criptografía para mantener los datos de los usuarios seguros. Es el caso de SSL, SSH o SET, este último es el dedicado a proporcionar seguridad en las transacciones mediante tarjetas de crédito en redes no seguras, especialmente Internet. Asimismo, existen multitud de programas de software que permiten al usuario asegurar su privacidad y la de sus datos en un entorno de red. Este sería el caso de TrueCrypt (para cifrar datos del disco duro), GNU Privacy Guard (para el cifrado de mensajes y firmas digitales), o el veterano PGP, un software para el cifrado (ahora propiedad de Symantec) de información a través de Internet mediante el uso de criptografía de clave pública o criptografía asimétrica.

Al calor de todas estas técnicas computacionales, han ido apareciendo a lo largo de los años nuevos procedimientos informáticos que no son sino adaptaciones de sistemas antiguos a la vida digital. En esta coyuntura estarían, por ejemplo, la esteganografía, el watermarking o el fingerprinting. Los procesos esteganográficos pretenden ocultar mensajes dentro de otros, llamados portadores. Son conocidos programas como OpenStego que nos permite esconder un mensaje cualquiera dentro de una imagen en cualquier formato. Este método es frecuentemente utilizado por los distribuidores de pornografía infantil, que ocultan un vídeo o una imagen dentro de otra (o de otro tipo de archivo) para que el receptor, al conocer la clave, la haga visible. Los avances tecnológicos siempre van de la mano de las mentes más despreciables.

Por su lado, el watermarking (o marca digital de agua) consiste en insertar un mensaje en el interior de un objeto digital (imágenes, audio, vídeo, software…) que contiene un grupo de bits que identifica de manera inequívoca al propietario de los derechos de dicho objeto. En su caso, el fingerprinting (o huella digital), además de contener los datos del propietario del copyright del objeto, contiene los datos del comprador original o adquiriente de los derechos de uso. Con estas dos tecnologías, sobre todo con la segunda, las corporaciones internacionales que dicen estar acosadas por la piratería podrían rastrear una obra distribuida por Internet y conocer con exactitud a que comprador original pertenece, al que se le supone el distribuidor pirata original. Y cuidado, porque estas marcas de bits no sólo se graban en archivos de software, sino que pueden ir anexadas a las pistas musicales de un cederrón o al contenido audiovisual de un disco óptico.

La tinta invisible, una de las técnicas esteganográficas más popular

Damos un pequeño salto temporal y nos vemos ojeando en el futuro del cifrado de datos. ¿Qué se avecina por allí? Pues seguramente el uso de la física cuántica para estos menesteres. Resulta interesante poder ver que al inicio de sentar las bases de la criptografía cuántica se diga abiertamente que es un sistema 100% fiable, 100% seguro y 100% no rompible. Todos los métodos utilizados en la actualidad se sirven de complejos algoritmos, pero que por muy enmarañados y rebuscados que sean, absolutamente todos pueden ser rotos por un ordenador lo suficientemente potente y un margen de tiempo adecuado. ¿Qué tiene de especial, por tanto, este nuevo modelo de cifrado cuántico?

La criptografía cuántica utiliza pulsos de luz (fotones) para enviar datos. El proceso es bastante complejo de entender a priori, pero digamos, grosso modo, que lo que hace es otorgar a cada fotón un estado concreto de una propiedad específica. El receptor del mensaje, por medio de un complicado proceso inverso, «abre la lata» y mira lo qué lleva dentro. Lo verdaderamente especial es que si alguien intenta descifrar el código, el sistema se perturba y empieza a dejar de tener sentido. Esto sucede por una propiedad cuántica relacionada con el Principio de indeterminación de Heisenberg, por el cual el hecho de conocer una propiedad de un sistema hace irremediablemente que se pierda otra. Además, el receptor recoge «restos» del intento de análisis del mensaje y, por tanto, le permite reaccionar en ese sentido. Es como acercarte a tu hucha y encontrar restos de huellas digitales. Sabes que alguien ha andado husmeando por allí.

¿Es el fin de los fisgones virtuales? ¿Hemos alcanzado la panacea en seguridad? Muchos dijeron que sí, sin embargo, y como comentábamos anteriormente, nada será perfecto. Un grupo de investigadores del MIT pudieron extraer hasta el 40% de datos de un mensaje sin ser delatados y sin que el sistema dejara de ser coherente. Curiosamente, este grupo trabaja precisamente en mejorar los métodos de detección de esos picos anómalos.

En definitiva, en toda la historia el ser humano ha remitido mensajes secretos, cifrados y ocultos, y en todas las ocasiones han sido averiguadas las claves. Lo que queda es seguir evolucionando con la tecnología y tratar de asacar métodos cada vez más seguros, sin olvidarnos de que, al final, lo que con tecnología se crea con tecnología se destruye, y que la verdadera seguridad parte de nosotros mismos. De nada sirve tener la mejor puerta del mercado con la mejor cerradura si, al final, la dejamos abierta; pasen y vean. Kevin Mitnick comentaba que el eslabón más débil de un sistema de seguridad es el ser humano, y es que si no sabes una clave siempre puedes ir y preguntársela al más pardillo de la empresa, que piará como un gorrión si se le ofrece alpiste convenientemente.

Una última puntualización lingüistica: los términos «encriptar», «encriptación» y «encriptado» no existen en castellano, esto es, no están aprobados para su uso por la Real Academia Española de la Lengua. Esto no quiere decir que en un futuro no aparezcan en el diccionario (todo apunta a que sí, debido a su copioso empleo), sin embargo, y por aquello de utilizar un lenguaje correcto, evitemos esos anglicismos, provenientes de la voz inglesa encrypt, y utilicemos mejor nuestras voces: «cifrar» y «cifrado».

¿Quién no tuvo un Casio en los ochenta?

Reloj digital Casio clásico

En 1974 Casio saca al mercado su primer reloj digital, un instrumento que revolucionaría el campo de la relojería desde su invención en el año 1956 por el ingeniero búlgaro Petar Ptrov. Era de plástico malo y resistente al agua, tenía cronómetro, alarma y luz, algo que para los niños de la época representaba un paso más en el camino a la madurez: «Mira, mi reloj tiene luz». Además, el cronómetro se convirtió en un fabuloso invento para los adolescentes, porque además de servir para comprobar quién corría más de portería a portería en el patio del colegio, se utilizaba como un juego para pasar las horas muertas que consistía en intentar parar los números en una décima de segundo determinada: «Te apuesto diez regalices a que no lo paras en 33».

Era bastante común que al Casio negro se le soltaran los muellecitos que aguantaban las correas y se perdieran. Sin embargo esto no era motivo alguno para dejar de utilizar aquel gran reloj, pues se llevaba sin correas en el bolsillo del pantalón o de la camisa. Empero, los que habían celebrado recientemente su comunión, y habían tenido la inmensa suerte de recibir como regalo un Casio metálico, no tendrían el problema de las correas. Este reloj plateado era mucho más elegante que su hermano de plástico, pero no tenía la solera y el arraigo de él. Igualmente, tampoco era tan resistente ni capaz de recoger tal cantidad de porquería por la parte en contacto con la muñeca, que luego se limpiaba pacientemente con una aguja o la punta de un portaminas.

El metálico de Casio se convirtió, pues, en el líder de los presentes de fiestas y celebraciones. Pero su hegemonía duraría bien poco, pues la llegada del Casio con calculadora hizo que a los adolescentes se nos abrieran los ojos como a dibujos manga a punto de soltar ríos de lágrimas. El reloj calculadora es el jodido invento más alucinante de la historia de la electrónica. El que no tenía un reloj calculadora en los ochenta era el pringado del grupo, y eso que realizar cálculos con aquellas diminutas teclitas de goma era poco menos que una proeza: «Déjame, que yo te calculo esa multiplicación en menos de diez minutos». Se popularizó muy rápidamente entre los profesores de matemáticas (que no dejaban utilizar máquinas de calcular en los exámenes) y comenzaron a ser confiscados de manera automática al pasar por la puerta de la clase.

Reloj calculadora (izquierda) y reloj con agenda (derecha)

En aquella época llegamos a pensar que la tecnología ya no podía avanzar más, que los adelantos en relojes de Casio habían llegado a su fin, y vivíamos en una suerte de nirvana tecnológico. Y en ese preciso instante, con premeditación y alevosía, Casio nos hizo sentir el increíble orgasmo de la experiencia de los relojes con videojuego. Estos eran un pelín más grande de lo normal, pero no importaba porque albergaban un muy limitado juego que se controlaba con dos botones localizados en la parte frontal. Yo recuerdo haber tenido la versión llamada «Moon Fight Robot», en el que manejabas un robot descabezado para intentar recoger las cabezas que caían del cielo, evitando los misiles que te hacían perder una vida: «Te dejo jugar al mío si me dejas jugar al tuyo». Las veces que me he arrepentido de haberme desecho de él, y hoy me es prácticamente imposible conseguirlo vía eBay porque o están estropeados, o cuestan una pasta indecente. Véase la colección completa de relojitos con juego de Casio (los marcados como watch).

Reloj con videojuego (Moon Fight Robot)

Cuando creíamos que Casio no nos podría sorprender más comenzó la incesante aparición de productos de muñeca de los que ya poco importaba que dieran la hora: relojes con mando a distancia (control remoto universal) para juguetear con las teles de los bares, relojes con agenda para las chuletas colegiales, resistentes al polvo y a los golpes, con manecillas digitales, con radio, con célula fotoeléctrica (sin pila), con pulsímetro para deportistas y friquis, con barómetro y altímetro y hasta, ya casi en el siglo XXI, relojes con GPS o con cámara digital integrada. Véase ahora una colección de hitos en la historia de Casio (desde su propia web).

En la actualidad me consta que muchas personas conservan su Casio ochentero en perfecto estado de funcionamiento. Sin embargo, la empresa nipona mantiene una línea de diseño retro que hará las delicias de los más nostálgicos, pues la parte técnica está totalmente modernizada, pero el aspecto es totalmente vintage en la mayoría de modelos, incorporando algunos de ellos toques totalmente fashion u hortera, dependiendo de quién los mire.

Línea moderna de inspiración retro

Casio siempre estuvo a la vanguardia de las innovaciones en lo que respecta a relojes, y a los más melancólicos nos produce todavía un escalofrío en la espalda ver a alguien con uno de estos instrumentos clásicos en la muñeca: «Mamá, para mi comunión quiero un Casio, que en el colegio me llaman obsoleto».

Keylogging por hardware

Hardware keylogger

Lo que es menos conocido es la realidad de espías compuestos de hardware, es decir, aparatitos que conectados al teclado del ordenador registran todo aquello que tecleemos. La ventaja es evidente, los keylogger por software son fácilmente detectables por los programas antivirus y antispyware actuales, mientras que un dispositivo físico es imposible de descubrir por estos métodos. También tienen una pequeña desventaja, y es que se pueden localizar echando un simple vistazo al equipo (o no).

Existen diversos dispositivos. Unos son simples adaptadores en línea que se colocan entre la conexión terminal del cable del teclado y el propio conector del teclado en la CPU. Se pueden encontrar en versiones PS/2 y USB, esto es, para cualquier teclado moderno. Además son muy sencillos y rápidos de instalar. Asimismo son fácilmente detectables por el usuario, pues simplemente hay que mirar por la parte trasera del equipo y localizarlo.

Keylogger PS/2

Otro tipo más sofisticado es el dispositivo interno que se instala dentro de un teclado físico estándar. Su colocación es más compleja, pues requiere de la habilidad de soldar los componentes y de tener un acceso prolongado al teclado que se quiere manipular. Por otro lado son totalmente indetectables, ya que se hace necesaria la apertura física del aparato para dar con ellos.

Otra versión es la del teclado con keylogger integrado. Son virtualmente imperceptibles a no ser que se sepa lo que se busca y donde buscarlo. Una excusa por parte de tu jefe de cambio de teclado podría llevar a generar sospechas en tu mente de procrastinador.

Pero la sofisticación, o la necesidad de acceder a las contraseñas de un usuario, puede afinar todavía más en ingenio. Existen chips que se sueldan a la placa base de un ordenador y capturan a nivel de firmware las interrupciones del teclado interpretadas por la BIOS del equipo. En este caso, la identificación del elemento en cuestión es prácticamente imposible, siempre y cuando no se sea un experto en electrónica y se conozca a la perfección el método empleado.

Si crees que por tener un teclado inalámbrico estás fuera de todo peligro es que estás muy equivocado. Existen otros modelos de keylogging que identifican los paquetes de datos que se transfieren desde un teclado emisor hasta el receptor conectado en la CPU. Son sniffers por hardware parecidos a los programas utilizados para capturar paquetes TPC/IP en las redes Wi-Fi. Todo un derroche de técnica imaginativa para un fin poco lícito.

Sin embargo, en la cúspide del desarrollo friqui-científico de captura de pulsaciones nos encontramos con los keylogger acústicos y los keylogger que interfieren emisiones electromagnéticas. Los primeros (keylogger acústicos) utilizan un sistema que bien podría haber salido de un capítulo de MacGyver. Se basan en patrones compuestos por los sonidos que cada usuario produce al golpear las teclas. Aseguran que el golpeteo que se oye cuando una persona teclea es totalmente distinto al de cualquier otra, generando una especie de huella sonora personal. La velocidad al pulsar las teclas, los intervalos entre pulsaciones, la frecuencia de repetición de ciertos sonidos y el idioma en el que se escribe pueden ser muestreados para generar esos patrones y analizarlos con el fin de asignar un sonido a cada tecla. Parece ser que una grabación de estos sonidos lo suficientemente prolongada (1.000 o más pulsaciones en un teclado) sería bastante para producir un patrón e identificar las letras pulsadas.

Con respecto al segundo método, es posible captar las emisiones electromagnéticas de un teclado con cable hasta desde 20 metros de distancia y sin estar físicamente conectado al teclado. En el año 2009, unos investigadores suizos probaron once teclados diferentes (USB, PS/2 y teclados de portátiles) dentro de una cámara semianecoica y llegaron a la conclusión de que todos ellos eran vulnerables. Esto es debido al elevado costo que supondría, aumentando muchísimo el precio de los teclados, apantallar o blindar correctamente los cables para que esas emisiones electromagnéticas no fueran apreciables. Los investigadores utilizaron un receptor de banda ancha para sintonizar la frecuencia específica de las emisiones radiadas por los teclados. Qué miedo, madre mía.

En el siguiente vídeo se puede comprobar el resultado del experimento comentado. Ha sido un vídeo bastante controvertido en Internet, tachado de fake e incluso de broma. No queda del todo claro, pero parece que en teoría lo que nos cuentan podría ser posible, sin embargo hay un montón de cuestiones en el aire.

Por último podríamos citar dos procedimientos más que, si bien no tan exquisitos y elegantes, no deben dejarse fuera de estudio. Son métodos básicamente utilizados por los ladrones para interceptar las pulsaciones en los cajeros automáticos, y que prácticamente todos conocemos ya. El primero se basa en la superposición de un teclado keylogger sobre el teclado original para que, al teclear el PIN de tu tarjeta de crédito, tanto el falso como el verdadero capturen las teclas pulsadas. Uno (el bueno) realizará su misión enviando el PIN a la máquina, y el otro guardará prudentemente en una memoria aneja la clave para luego ser utilizada ilegalmente.

El segundo de los procedimientos utilizados por los maleantes consiste en la colocación de una cámara de grabación sobre el teclado que registra la entrada de datos del usuario. No es un keylogger en el sentido clásico, sino una estrategia, sin embargo se puede utilizar perfectamente para capturar una contraseña o un PIN.

La mayoría de estos métodos se pueden evitar con la simple denegación de acceso físico a los equipos más sensibles, por ejemplo, bloqueando la sala de servidores de una empresa. Este es el medio más eficaz de prevenir la instalación de keylogger por hardware. Además, la inspección visual es la táctica principal para el descubrimiento de estos pequeños aparatos, ya que no se conocen métodos de detección a través de software.

En los casos en los que se oculta de la vista la CPU del ordenador y sólo tenemos acceso a monitor, teclado y/o un ratón, como por ejemplo en algunos quioscos o puntos de acceso públicos, donde la computadora permanece oculta en una caja cerrada, el usuario podría frustrar la acción de un keylogger utilizando el teclado en pantalla del propio sistema operativo o, si no se tiene acceso a él, escribiendo sólo parte de una contraseña, cambiando de ventana, añadiendo texto basura, volviendo al cuadro de la contraseña y escribiendo el resto. De este modo la captura de tecleo será una mezcla indescifrable de la clave correcta y texto basura; a más basura, menos legibilidad.

Teclado en pantalla para evitar el keylogging

Existen otras contramedidas eficaces para librarse de los keylogger. Algunas son bien conocidas porque las utilizan hoy día los sitios web de bancos y cajas de ahorro para dar acceso a las cuentas de sus clientes. El hecho de introducir la clave mediante pulsaciones de ratón en un pequeño teclado en pantalla que, además, cambia de orden las teclas en cada inicio de sesión, es una buena táctica. También existen rellenadores automáticos de formularios por software, contraseñas de un sólo uso que proporcionan las entidades financieras para cada caso particular, reconocimiento de voz, reconocimiento táctil de gestos, etcétera.

La paranoia tampoco es buena, pero unas medidas de seguridad básicas nos pueden evitar muchos disgustos. Estoy convencido de que después de leer este post, lo primero que vas a hacer es mirar la parte posterior del equipo de tu puesto de trabajo en busca de aparatejos raros conectados al cable del teclado. Siento haber arruinado tu día de juegos en Flash. I’m sorry, life is hard.

Y si lo que quieres es utilizar tú algún cacharro de estos para tus oscuros propósitos, puedes echarle un vistazo al KeyDevil, al KeyGhost, al WirelessKeylogger o, incluso, fabricarte uno propio, si eres un manitas, con las pautas del proyecto de código abierto DIY. Feliz espionaje.