Entradas de la categoría ‘Underground’

«iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com»: cuando un dominio de 10 dólares frenó una pandemia digital

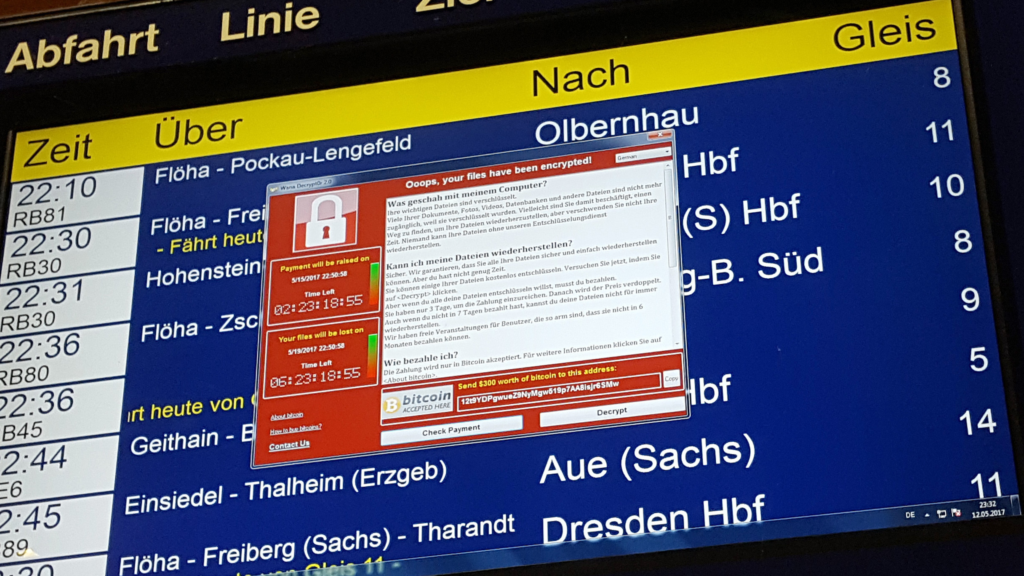

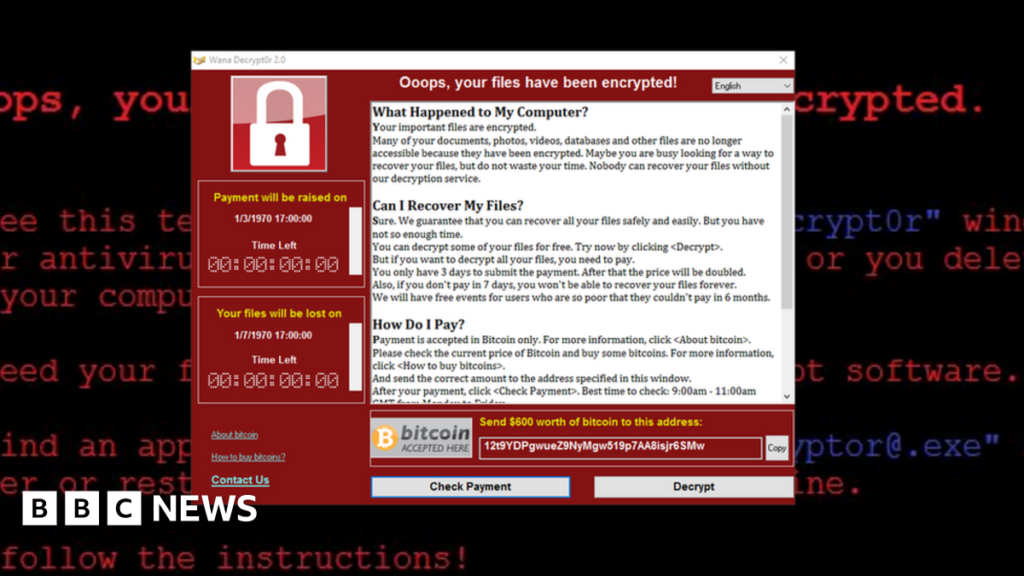

En mayo de 2017 el mundo fue testigo de uno de los ciberataques más impactantes de la historia. Miles de organizaciones en decenas de países vieron cómo sus sistemas informáticos quedaban bloqueados de forma repentina por un ransomware llamado WannaCry. Hospitales, empresas de telecomunicaciones, fábricas, universidades y organismos públicos se encontraron con sus archivos cifrados y una exigencia de rescate en bitcoins para recuperarlos. Durante unas horas pareció que Internet estaba asistiendo a una especie de pandemia digital capaz de expandirse sin control.

Lo que hacía especialmente peligroso a WannaCry era que no dependía de la torpeza de los usuarios. La mayoría de los programas maliciosos necesitan que alguien abra un archivo adjunto, pulse sobre un enlace o instale una aplicación infectada. WannaCry era diferente, pues hacía uso de una vulnerabilidad de Windows conocida como MS17-010 para propagarse automáticamente de un ordenador a otro. Dicha vulnerabilidad afectaba (y afecta, si no está parcheada) al protocolo SMBv1, el mecanismo utilizado por Windows (en su primera versión) para compartir archivos, impresoras y recursos en general dentro de una red. Gracias a ella, un atacante podía ejecutar código de forma remota en una máquina vulnerable sin necesidad de autenticarse ni de que el usuario realizara ninguna acción.

La herramienta que aprovechaba esta vulnerabilidad era un exploit denominado EternalBlue. Lo más sorprendente es que EternalBlue no había sido desarrollado por un grupo criminal cualquiera, sino por la propia Agencia de Seguridad Nacional de Estados Unidos, la NSA. Durante años fue una herramienta secreta utilizada con fines de inteligencia hasta que acabó filtrada al público por un misterioso grupo conocido como The Shadow Brokers. De repente, una de las armas digitales más sofisticadas del arsenal de una agencia gubernamental quedó al alcance de cualquiera que quisiera utilizarla.

Cuando WannaCry apareció en Internet (viernes, 12 de mayo de 2017), combinó dicho exploit EternalBlue con un ransomware tradicional, y el resultado fue devastador. Una vez que una máquina era infectada, comenzaba a escanear la red en busca de otros equipos vulnerables. Si encontraba alguno, lo comprometía automáticamente y repetía el proceso. Este comportamiento convirtió a WannaCry, además, en un gusano informático, una categoría especialmente peligrosa de malware porque puede expandirse por sí mismo sin intervención humana y, en aquel entonces, en cuestión de horas se registraron decenas de miles de infecciones en más de ciento cincuenta países.

Entre las víctimas más conocidas estuvo el Servicio Nacional de Salud británico. Numerosos hospitales tuvieron que cancelar operaciones y consultas porque sus sistemas informáticos quedaron inutilizados, y también resultaron afectadas grandes empresas industriales, compañías de telecomunicaciones y organismos gubernamentales. Las imágenes de pantallas mostrando el mensaje de rescate dieron la vuelta al mundo y generaron una sensación de vulnerabilidad pocas veces vista hasta entonces.

Sin embargo, cuando todo parecía fuera de control, ocurrió algo inesperado. Un joven investigador británico de seguridad informática llamado Marcus Hutchins, conocido en Internet por el alias MalwareTech, comenzó a analizar una muestra del ransomware para comprender su funcionamiento. Durante su investigación, Hutchins observó un comportamiento extraño. Descubrió que, antes de iniciar el cifrado de archivos o de comenzar su propagación, WannaCry intentaba contactar con un extraño dominio de nombre aparentemente aleatorio: iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com.

La mayoría de los investigadores habría considerado aquel detalle como una simple curiosidad técnica, pero Hutchins, intrigado por su presencia en el código fuente, decidió registrar aquel dominio para estudiar el tráfico que pudiera recibir. El coste fue insignificante, apenas unos pocos dólares, pero lo que ocurrió después sorprendió a todo el mundo. Una vez que el dominio comenzó a responder, las nuevas instancias de WannaCry dejaron de ejecutarse. Sin saberlo, Hutchins había activado un mecanismo oculto dentro del software malicioso que actuaba como un interruptor de apagado, conocido popularmente como kill switch. Si la conexión fallaba, el malware continuaba ejecutándose normalmente; si la conexión tenía éxito, se detenía.

La razón exacta por la que los autores incluyeron este mecanismo sigue siendo objeto de debate. La teoría más aceptada es que pretendían dificultar el análisis del malware en entornos de laboratorio, ya que muchos sistemas automáticos utilizados por investigadores responden positivamente a cualquier petición DNS o HTTP realizada por un programa sospechoso con el objeto de observar su comportamiento. Los desarrolladores de WannaCry podrían haberlo diseñado para que se detuviera si conseguía contactar con aquel dominio, asumiendo que eso significaba que estaba siendo ejecutado dentro de una sandbox de análisis. Lo que no imaginaron es que a alguien le diera por registrar el dominio (o sí, quién sabe) y provocaría que todas las nuevas infecciones interpretaran que debían detenerse.

Es importante señalar que el hallazgo no eliminó el ransomware de los equipos ya comprometidos ni recuperó los archivos cifrados. Los sistemas infectados continuaron afectados. Sin embargo, el descubrimiento sí que logró frenar la propagación masiva que estaba alimentando el crecimiento exponencial del ataque. En otras palabras, se cerró la principal vía por la que la epidemia digital seguía expandiéndose.

El caso WannaCry también dejó al descubierto una realidad incómoda. Microsoft había publicado el parche que corregía la vulnerabilidad dos meses antes del ataque. A pesar de ello, miles de organizaciones no habían actualizado sus sistemas. Muchas utilizaban versiones antiguas de Windows o mantenían configuraciones obsoletas por motivos de compatibilidad. El resultado fue que una vulnerabilidad conocida y corregida acabó convirtiéndose en la puerta de entrada de una de las mayores crisis de seguridad informática de la década.

Con el paso del tiempo, WannaCry se ha convertido en un ejemplo clásico de cómo múltiples factores pueden combinarse para producir una tormenta perfecta: una vulnerabilidad grave, una herramienta ofensiva filtrada desde una agencia gubernamental, miles de sistemas sin actualizar y un malware diseñado para propagarse automáticamente fueron los ingredientes de un incidente histórico. Sin embargo, también es recordado por una circunstancia casi surrealista, la de que una crisis global que amenazaba con paralizar infraestructuras críticas terminó siendo frenada, al menos en gran medida, gracias al registro de un dominio olvidado que costó menos que una comida rápida.

Pocas veces en la historia de la informática una decisión tan simple tuvo un impacto tan enorme. Mientras miles de expertos intentaban comprender qué estaba ocurriendo y gobiernos de todo el mundo activaban protocolos de emergencia, un investigador sentado frente a su ordenador acabó encontrando la pieza que detuvo la expansión del ataque. Es una historia que parece sacada de una novela ciberpunk, pero ocurrió de verdad. Y, quizás por ello, WannaCry sigue siendo, casi una década después, uno de los episodios más fascinantes de la historia de la ciberseguridad.

Prontuario Anarquista de Resistencia Digital

Se acaba de publicar «Prontuario Anarquista de Resistencia Digital», de Jonathan Préstamo Rodríguez, manifiesto de hacktivismo pasivoagresivo.

Vivimos en una época donde cada clic deja rastro, cada palabra se convierte en dato y cada gesto digital puede ser observado, analizado y utilizado. En este escenario, la libertad ya no depende sólo de las leyes o de las calles, también se juega en las redes, en los servidores y dentro de los algoritmos.

«Prontuario Anarquista de Resistencia Digital» es un manual de reflexión y práctica ética para comprender este nuevo territorio. No es un libro técnico de hacking ni un tratado académico sobre tecnología, sino una guía para quienes desean habitar el mundo digital con conciencia, autonomía y responsabilidad. Es un manifiesto de hacktivismo pasivoagresivo.

A lo largo de sus páginas, el lector encontrará ideas, principios y experiencias que recorren la historia del activismo digital, la ética del conocimiento libre, la organización de colectivos autónomos, la privacidad, la comunicación segura y las formas contemporáneas de protesta en la red. Todo ello desde una mirada libertaria y anarquista que entiende la tecnología no como un destino inevitable, sino como un campo de disputa política y cultural.

Este libro está dirigido a quienes sospechan que la red podría ser algo más que un mercado de datos, a quienes creen que el conocimiento debe compartirse y que la libertad digital es una práctica cotidiana, no un eslogan.

Porque resistir en el siglo XXI no significa abandonar la tecnología, sino reapropiarse de ella.

La estética del caos: cuando el «malware» hacía arte pixelado

Hubo una época en la que los virus informáticos no querían tu dinero ni tus contraseñas. Querían tu atención. En los ochenta y noventa, cuando la informática personal todavía tenía algo de alquimia y mucho de rebeldía, el malware era más bien una forma de expresión, un acto de presencia artística en un entorno nuevo: el sistema operativo. No eran tanto armas como manifiestos. Y si te infectaban, lo sabías, porque te lo mostraban en pantalla con fuegos artificiales, poesía, calaveras ASCII o fondos que se derretían ante tus ojos.

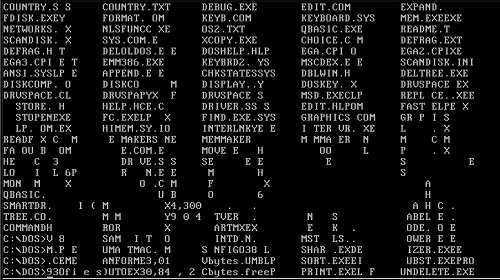

Uno de los ejemplos más famosos fue ‘Cascade‘, un virus de los años ochenta que infectaba archivos .COM en MS-DOS. No se limitaba a replicarse como un parásito silencioso, no. Sus autores lo diseñaron para que las letras del texto en pantalla empezaran a caer como gotas de agua en una animación hipnótica que parecía sacada de una demo de la escena. Lo técnico se mezclaba con lo estético. El mensaje era claro: «Estoy aquí. Mírame».

Otro clásico de la estética viral fue ‘Crash‘, que mostraba una animación de una explosión en pantalla, como si el PC hubiera detonado desde dentro. ‘Hymn‘, en cambio, recitaba una especie de poesía sombría en bucle, con frases como «Your computer is singing its last hymn» antes de apagarse para siempre. Incluso el infame ‘Happy99‘, más bromista, desplegaba fuegos artificiales ASCII con sonidos de PC speaker, en plena efervescencia festiva. Todo un malware jocoso.

En estos casos, el malware era una firma digital, un grafiti de bits que dejaba su huella no para extorsionar, sino para exhibir. Su propósito no era robar datos ni minar criptomonedas, sino provocar una reacción: miedo, asombro, risa nerviosa. Eran pequeños actos de vandalismo artístico, en un mundo aún no completamente privatizado por los antivirus y los firewalls. Casi como la demoscene, pero con malas intenciones y sin invitación.

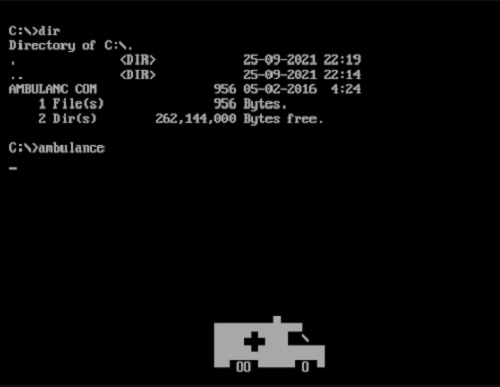

Y no podemos olvidarnos de Ambulance, una joya del malware performativo de los años 90. Este virus, tras cierto número de ejecuciones, lanzaba en pantalla una animación absolutamente ridícula —y gloriosa—: un coche de ambulancia en arte ASCII cruzando la parte inferior del monitor, acompañado por una secuencia de pitidos chirriantes en el altavoz de PC que imitaban una sirena. Nada de ocultarse entre sectores del disco o inyectar ficheros DLL en la RAM: Ambulance quería que lo vieras, que lo escucharas, que supieras que había estado allí. Era absurdo, teatral y completamente inútil en términos de daño real. Pero en eso residía su encanto: en su voluntad de espectáculo, en su deseo de ser recordado no por lo que rompía, sino por lo que gritaba.

Hoy, los virus son silenciosos, asépticos y anónimos. Se esconden en macros de Excel y puertas traseras sin pantalla. Su fin es monetario, su forma, invisible. El malware ya no quiere ser visto: quiere ser ignorado, desapercibido, eficaz. La estética se sacrificó en el altar de la monetización. El caos ya no necesita llamar la atención; solo necesita una transferencia bancaria en bitcoins.

Pero hay algo romántico en aquellos tiempos primitivos, cuando el desorden digital venía acompañado de fuegos artificiales y versos melancólicos. Cuando el mal se tomaba la molestia de tener un estilo. Y aunque entonces odiáramos ver nuestra pantalla derretirse por culpa de un joven con talento y pocas reglas, hoy, en el fondo, echamos de menos esa estética del caos.

‘Virii’: ciberpunk, retrohacking y la interferencia de Van Eck

Se acaba de publicar ‘Virii’, de Jonathan Préstamo Rodríguez, una novela que es un thriller ciberpunk retrotecnológico de conspiraciones, resistencia digital y ciudades ahogadas en neón, humedad rancia y corrosión.

Es el año 1997. El mes de diciembre.

Urdanibia se alza entre colinas erosionadas por la industria y un río ennegrecido por décadas de vertidos. Se respira óxido y hollín. La metrópoli pulsa entre motores engrasados y flujos de datos encriptados. En sus entrañas herrumbrosas, La Corporación lo controla todo: las telecomunicaciones, la energía, la sanidad, la educación, la seguridad ciudadana y, también, las vidas de sus habitantes.

Mientras los canales de IRC hierven con rumores de un nuevo virus capaz de alterar la realidad física, cinco jóvenes del underground informático y técnico operan desde las sombras —llevando la interferencia de Van Eck al límite— entre líneas de código fuente y terminales parpadeantes, decididos a sabotear el sistema y a revelar su verdadera cara al mundo

Un hacker, un phreaker, un cracker y dos expertas en virii desafían al Grupo Atlas, el coloso corporativo que se entreteje en el interior de los hilos vitales de los habitantes de la megalópolis, en sus escritorios, en sus casas, en sus habitaciones de hotel, en sus celdas, en sus facturas y en sus recetas médicas.

Hacking de los noventa, videojuegos, bajos fondos, telecomunicaciones, ondas electromagnéticas, e-zines, exploits, cloacas suburbanas, Undernet y patrones diseñados para explotar vulnerabilidades neuronales.

Un relato muy de los noventa del siglo pasado donde la tecnología retro se mezcla con el ciberpunk distópico.

Los decanos del hacking en España: Saqueadores Edición Técnica (SET)

‘SET’

El 6 de octubre del año 1996, en plena ebullición del precámbrico internetero en España, cuando el servicio Ibertex de Telefónica acumulaba más de cuatrocientos mil usuarios y cedía paso, poco a poco, a la red InfoVía, veía la luz en la ‘BBS Club’ de Murcia el primer número del ezine ‘Saqueadores‘, editado por su único autor, el mítico Eljaker. Varios números más tendrían la culpa de que el proyecto fuera apoyado por cada vez un número mayor de personas del underground informático de la época, convirtiéndose enseguida en SET, Saquedores Edición Técnica, uno de los ezines digitales legendarios de aquel orbe que se conocía, entonces, como H/C/P/V (Hacking/Phreaking/Cracking/Virii).

Los que vivimos con intensidad esos años recordamos con una lágrima en el ojo nombres como Paseante, El Profesor Falken, Warezzman, El Duke de Sicilia o +8D2 —entre otros muchos—, autores que se prodigaron en SET desde los inicios hasta el último número, aparecido en octubre de 2009. Lo que comenzó siendo una publicación que incluía artículos muy básicos (que algunos tacharon de infantiles), terminó por convertirse en un referente en español del mundo underground digital.

Primer número de ‘Saqueadores’

Tras el cierre de la ‘BBS Club’, SET migra sus archivos a GeoCities (el servicio gratuito de alojamiento web de referencia en los noventa) y, también, a la web de Iberhack (uno de los puntos de encuentro primordiales del hack hispano), y a otros tablones como Gorth BBS, de Las Palmas de Gran Canaria, y DarkHate BBS, en Gerona. El mundo del hacking en español comenzaba a alcanzar su punto de ebullición, y aparecían —como champiñones— canales de IRC, grupos de Usenet, «cons» (convenciones o concentraciones) presenciales, publicaciones electrónicas y cientos de sitios web alojados en portales temáticos como Isla Tortuga, especialmente dedicado a estos temas.

Geocities

SET se convirtió, después de los catalanes !Hispahack, en el segundo grupo más activo de la web clandestina del momento, tomando su nombre de la propia edición electrónica, que alcanzaba ya un nivel técnico al rasante de publicaciones legendarias como la editada por el grupo argentino Minotauro, la revista mejicana ‘RareGaZz‘ o la mítica ‘Phrack‘ estadounidense.

El 27 de mayo de 1997, una orden judicial obligaba al cierre del servidor donde se alojaban los sitios de Isla Tortuga y a la detención de sus responsables. Entre los encausados están varios miembros de Saqueadores (también su editor, El Duke de Sicilia), y en el número de junio de ese año, Paseante se encargaría en solitario de sacar el ezine adelante; en él escribió una nota editorial explicando todo lo sucedido. Por aquel momento, Eljaker ya había abandonado SET hace meses, dejando la publicación en manos de sus compañeros.

Isla Tortuga

Estos movimientos policiales no hicieron otra cosa que afianzar y apuntalar los grupos dentro de la escena hacker en España. SET comenzaba allí su época dorada, cambiando de diseño, aceptando nuevos miembros y proyectándose al exterior. En octubre del año 1997, celebrando el primer aniversario, los responsables del ezine y CPNE (Compañía Phreaker Nacional de España) organizan en Murcia la UnderCon’97, la primera convención pública del underground español a la que sólo se podía acceder por invitación. Aquel encuentro se prolongaría en el tiempo hasta el año 2004, con sucesivas ediciones anuales. Se decía en los mentideros digitales del momento, que integrantes de la policía, de Telefónica y de otros organismos se colaban camuflados en estos encuentros para recabar información.

Esta gran época de SET, coincidiendo con el mejor momento de la escena hacker española, se alargará hasta principios del año 2001. Es el momento de los grandes artículos, de una calidad técnica incuestionable, cuyo culmen más sonado fue el que describía el funcionamiento del PacketShaper, un sistema que controlaba el tráfico de las redes de importantes empresas e instituciones españolas (Caja Madrid, El País, Telefónica, Banco Bilbao Vizcaya, Nestlé…), escrito por Paseante.

‘SET’

Tras aquel momento de gloria, comienza la decadencia de SET. Su rivalidad con el grupo !Hispahack y los dimes y diretes entre sus integrantes termina con el ezine dirigido y editado por nuevos miembros y colaboradores. La periodicidad se vuelve muy irregular, y los artículos escasos. Por aquel momento estaba recién horneada la revista @arroba de MegaMultimedia, y SET comienza a escribir reportajes para ella por razones económicas. En octubre de 2009 se publica el último ezine de SET y, aunque representa el punto en el que se da por terminado su ciclo, bien es cierto que el sitio web sigue en línea todavía hoy día, aunque lo que no conocemos es si su grupo también.

Algunos newbies pudimos ser espectadores y partícipes de todas aquellas historias de telefonía, blueboxes, claves de acceso, infecciones de macro, firewalls, proxys, winnnukes, hack GSM, Linux, Novell Netware, inyecciones SQL, SNMP, desarrollo de virus al más puro estilo Griyo de 29A o cursillos de cracking de aplicaciones con W32Dasm y Hex Workshop. ¡Nunca olvidaremos aquellas interminables tardes!