El ordenador más raro del mundo apareció en 1976

TI LCM-1001

No existe mucha información acerca del LCM-1001 de Texas Instruments, aquel que vio la luz en 1976 y que, probablemente, fue de los primeros aparatos de aprendizaje para el estudio del funcionamiento de los microprocesadores de la época y de su programación.

Fabricado y vendido en EE. UU. como ordenador personal, montaba una CPU TI SPB0400 de 4 bits, el primer microprocesador fabricado utilizando la tecnología de proceso VLSI (Very Large Scale Integration). Además, llevaba un chip lógico Quad Nand 74279, un socket de ampliación de 40 pines, adaptador de corriente externo (o batería recargable) y varios módulos opcionales de expansión. Como decíamos, fue concebido como herramienta de aprendizaje; su precio rondaba alrededor de los 280 $.

El microprogramador podía ampliarse con el módulo controlador LCM-1002, el módulo de memoria LCM-1003 y el módulo de entrada y salida LCM-1004, los cuales se vendía aparte. El aparato se programaba por medio de interruptores, los resultados se ofrecían en forma de luminosos diodos LED.

En la edición de septiembre de 1976 de la revista BYTE aparecía el anuncio a doble página que podemos ver a continuación.

Un cacharro precámbrico, sin duda, digno de mención. Un «ordenador personal para el hogar» que nos permitía aprender la lógica y la programación de los microprocesadores del momento. Dudo mucho que se vendieran más de tres en 1976, pero su alto componente friki hizo que un ejemplar llegara a los 92 € en febrero de 2015 en eBay. No me parece demasiado caro para lo raruno y chulo que es.

Podcast ReadySetClick! T3x01 y T3x02

RSClick! podcast 3×01 y 3×02

En esta entrada os damos buena cuenta de los últimos dos podcast de Ready Set Click!, el primero de la tercera temporada, de septiembre de 2015 y del que aún no nos habíamos hecho eco, y el segundo (marzo de 2016). Pasamos a narraros el resumen de ambos.

RSClick! T3x01

La sección de ‘Noticias’ viene cargadita de información reciente. Os traemos los mejores teléfonos inteligentes, y también otros gadgets, del IFA 2015, evento en el que pudimos estar para entregaros la crónica puntualmente. Además, anunciamos la actualización a iOS 9 y por qué debemos tener cuidado con la misma en los iPhone 4S. Para seguir hablando de Apple, comentamos la infección de aplicaciones en su Apple Store por parte del malware XCodeGhost.

Cambiando de tercio, os contamos que Android One llega a España y nos hacemos eco del anuncio del nuevo BQ Aquaris A4.5. ¿Qué presentará Google en 29 de septiembre? Estamos en ascuas.

No pensamos terminar sin recordar que Mario, el personaje de la franquicia de videojuegos homónima de Nintendo, cumple 30 años. ¡Felicidades!

Y seguimos. En la ‘App de la semana’ os presentamos Companion: Never Walk Home Alone, una aplicación que te acompañará siempre a casa. Y en el Teknoútil de hoy, el proyecto solar Tándem, el mundo de la nanotecnología aplicada a la energía fotovoltaica.

En el primer ‘Debate’ de esta tercera temporada parlamentamos sobre Adblock e iOS 9. ¿Se avecinan cambios en el negocio publicitario?

Finalizando, como siempre de la mano de teknoPLOF!, os contamos la historia de los relojes inteligentes, con alguna que otra sorpresa.

¡Empezamos!

RSClick! T3x02

Renovamos estructura y contenidos, en nuestra nueva sección ‘La tektulia’ departimos sobre Pelis Magnet, el PopCorn en español; Wattio, empresa de domótica vasca; y ‘Play’, la alternativa P2P a Pirate Bay que parece ser imposible de cerrar. Andoni nos trae sus impresiones sobre el MWC y debatimos acerca de la guerra del FBI contra Apple. Terminamos mostrándoos la primera página web de la historia (¡aún activa!).

En el ‘Retroclick!’, como siempre de la mano de teknoPLOF!, os contamos la historia del Padre Busa y su relación con el origen del hipertexto.

Por último, y en nuestro nuevo espacio ‘Lo que me sale del cátodo’, hablamos sobre YouTube y los canales creacionistas y paranormales. Además, comentamos algo sobre el nuevo Centriphone.

¡Empezamos!

Unas gafas de realidad aumentada de hace quince años

Dyson Halo

Probablemente conozcas la empresa Dyson por sus máquinas aspiradoras y sus ventiladores de aspecto futurista, pero en los veintiún años de vida que tiene esta compañía británica, Sir James Dyson ha estado inventado muchos más artículos de alta tecnología para el hogar. Sin embargo, su objeto más emblemático fue, sin duda, el casco de realidad aumentada que se parece, asombrosamente, a las Google Glass. ¡Ah, y es de hace quince años!

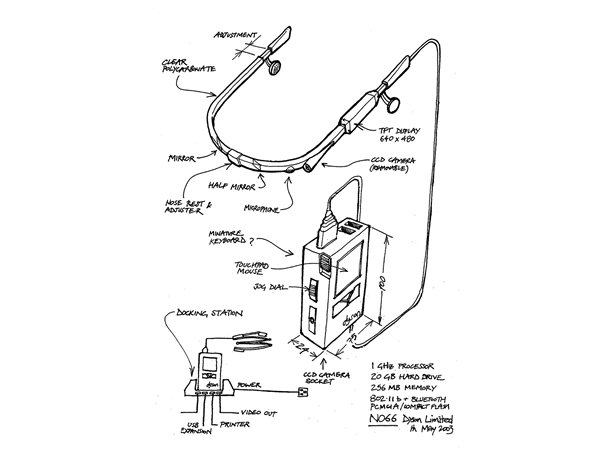

En el año 2001, Dyson comenzó a trabajar en un casco-auricular de realidad aumentada al que denominó Dyson Halo (formalmente «Proyecto NO66«). El Halo estaba destinado a ser un ordenador portátil, montado en la cabeza del usuario, que parecía un par de gafas y respondía a mensajes de audio. ¿Te suena familiar?

El prototipo de Halo es una mezcla entre las Google Glass y un walkman noventero. De hecho, con su banda de metal delgada y maraña de cables, el dispositivo es claramente un producto de los años cercanos al 2000. Y es que cuando Dyson estaba construyendo Halo, carecía de la miniaturización de la tecnología y el brillo estético que, más de una década de investigación y desarrollo añadido, proporcionaron los ingenieros a las Google Glass, pero su meta como un ordenador personal portátil fue sorprendentemente similar.

Dyson Halo

En la versión de Dyson, un auricular con patillas de gafas se conecta a un ordenador rectangular lo suficientemente pequeño para llevarlo en el bolsillo. Piénsese en ello como un computador portátil, del tamaño de una tarjeta, con una pantalla translúcida proyectada sobre un prisma que se coloca a escasos milímetros de los ojos.

El equipo fue construido para utilizar aplicaciones similares a las que vemos ahora en los teléfonos inteligentes y podía ser controlado de un par de maneras: un dispositivo de pulsera (¡hola, smartwatch!) hacía las veces de ratón, lo que permitía al usuario controlar el cursor virtual en la pantalla; además, también se podía manejar a base de órdenes habladas, mientras que un asistente personal virtual (¿Siri, Cortana, Google Now, estáis ahí?) servía para leer los correos electrónicos y realizar tareas básicas.

Esquema de Halo

¿Una dosis de tecnología con déjà vu, o tal vez sólo un ejemplo de una buena idea antes de tiempo? Los ingenieros de Dyson pasaron tres años trabajando en Halo, pero al final lo dejaron de lado para centrarse en conseguir otros productos para el mercado doméstico.

Dyson disponía de otros inventos que nunca llegaron al mercado, aunque estos eran más prácticos y menos intrigantes que Halo, como filtros para motores diésel o motores de hidrógeno y oxígeno. Al igual que Halo, ninguna de estas ideas llegó a buen término. Pero Dyson no los cuenta como fracasos, más bien son sólo algunas de las muchas exploraciones tecnológicas que podrían llegar a ser, algún día, una gran ayuda para un nuevo producto.

Ganando al ‘Tetris’

Difrutemos de otra entrega más de un candidato a aquello de los memes irrealizables que nunca quisieron ser, pero que lo tendrían que haber sido sin lugar a dudas. Un vídeo que se está haciendo viral a marchas forzadas: ‘Beating Tetris‘. Divertido y altamente geek a parte iguales; es la forma correcta de ganar al ‘Tetris’.

35 años después, se siguen encontrando secretos en Donkey Kong

Jumpman (Mario) rescata a Pauline

A pesar del hecho de que Donkey Kong se lanzó por primera vez para máquinas recreativas en el año 1981, ha sido portado, versionado, desensamblado y desmenuzado hasta la saciedad, y aunque parezca mentira, el título original de Nintendo sigue mostrándonos secretos que guardaba celosamente ocultos; en este caso, en forma de música y efectos sonoros.

Un usuario de la wiki The Cutting Room Floor, y después de escarbar a través de las líneas de código originales, ha encontrado tres piezas de música y dos efectos de sonido que nunca fueron accesibles al gran público (aunque, parece ser, que algunos aparecieron en versiones posteriores del videojuego).

Una de estas musiquillas es una toma alternativa de la melodía que se reproduce al rescatar a Pauline.

Por su parte, y con respecto a los efectos sonoros, se ha encontrado la voz de Pauline gritando Help! y otro recorte confuso donde no se escucha de forma segura lo que exactamente está diciendo la muchacha.

Puedes escuchar todos los archivos de audio desde la propia web.

Nada de esto va a alterar dramáticamente nuestra experiencia con Donkey Kong. No estamos hablando de nuevos niveles o comentarios del desarrollador, pero es fascinante, aun siendo unos archivos triviales en sí mismos, el tiempo que han estado latentes hasta que alguien los ha encontrado.