Entradas de la categoría ‘Underground’

Robando datos de ordenadores usando calor

Sistema ¿seguro?

Los sistemas informáticos aislados del exterior por técnicas de air gap no están conectados a otros sistemas ni a Internet, están aislados físicamente porque, por lo común, son equipos que demandan medidas de muy alta seguridad debido a la sensibilidad de sus datos. Se utilizan en redes militares clasificadas, redes de transacciones de crédito o en sistemas de control industrial que operan con infraestructuras críticas. Para extraer datos de estos sistemas, normalmente suele ser necesario acceder físicamente al equipo con algún medio de almacenamiento externo (o no).

Sin embargo, investigadores de seguridad en la Universidad Ben Gurion (Israel) encontraron una manera de recuperar los datos de un equipo air gap utilizando sólo las emisiones de calor de éste y una serie de sensores térmicos incorporados. El método podría permitir a los atacantes obtener subrepticiamente contraseñas o claves de seguridad de un sistema protegido y transmitirlos a otro sistema cercano conectado a Internet. Así mismo, también podrían utilizar el equipo conectado a Internet para enviar comandos maliciosos al sistema air gap con la misma técnica de calor y los sensores.

A continuación podemos ver una demostración en vídeo en la que se enseña cómo fueron capaces de enviar un comando de un ordenador a una máquina air gap adyacente para mover un juguete de lanzamiento de misiles.

El ataque de prueba de concepto requiere que ambos sistemas, antes que nada, sean comprometidos con malware. Además, en la actualidad, el ataque permite sólo ocho bits de datos que transmitir de forma fiable, y no grandes cantidades. También funciona sólo si el sistema air gap se encuentra a 40 centímetros del otro equipo de control de los atacantes. Todo ello por ahora, en un futuro dicen que las posibilidades pueden ser infinitas.

¿Y cómo funciona todo esto? Los ordenadores producen diferentes niveles de calor en función de la cantidad de procesos que estén ejecutando. Además de la CPU, el chip gráfico y otros componentes de la placa producen un calor significativo. Para controlar la temperatura, las computadoras tienen una serie de sensores térmicos incorporados que detectan fluctuaciones de calor y provocan que entre en funcionamiento un ventilador interno para enfriar el sistema cuando sea necesario o, incluso, apagarlo para evitar daños.

Este nuevo ataque, al que estos investigadores han llamado BitWhisper (algo así como el susurrador de bits), utiliza estos sensores para enviar comandos a un sistema air gap. La técnica funciona un poco como el código Morse, con el sistema de transmisión provocando aumentos controlados de calor para comunicarse con el sistema de recepción, que utiliza sus sensores térmicos integrados para detectar los cambios de temperatura y traducirlos en dígitos binarios, esto es en ceros y unos.

Precisamente en comunicar un 1 binario consiste esta demostración del vídeo de ejemplo. Los investigadores aumentaron las emisiones de calor del equipo de transmisión sólo 1 grado sobre un marco de tiempo predefinido. Después transmitieron un 0 para restaurar el sistema a la temperatura base durante otro periodo de tiempo predefinido. El equipo que recibe los bits traduce este código binario en un comando que causa la reubicación del lanzador de misiles de juguete (ello gracias al malware que hay por detrás, claro).

Los investigadores diseñaron su malware para tomar en consideración las fluctuaciones de temperatura normales de un ordenador y distinguirlas de las fluctuaciones que señalan que un sistema está tratando de comunicar. Y, aunque este malware aumenta la temperatura un único grado en señal de comunicación, un atacante podría aumentar la temperatura en cualquier cantidad, siempre y cuando sea dentro de lo razonable para evitar la creación de la sospecha que puede levantar un ventilador hiperactivo si el ordenador se sobrecalienta en exceso.

Una carta de hace 125 años desvela el posible origen de la palabra inglesa «hack»

Hack

Si caminamos por el corazón del cuartel general de Facebook en Menlo Park, California, nos podemos encontrar un lugar con un imponente mural de dos pisos de alto pintado por el artista Brian Barnecio. El diseño parece un enorme tótem plagado de formas abstractas y con una sola palabra en el centro: hack.

A finales de los años ochenta, y durante los noventa y principios del siglo XXI, hack era una palabra dañina y canalla, pues evocaba el peligro y la actividad criminal en el submundo cibernético que constituían las redes informáticas. El término trataba de la irrupción en los sistemas informáticos, redes telefónicas y otras tecnologías vulnerables. La mayoría de la gente que conocía la historia del hacking y estaba relacionada con el mundo de la informática no tenían esa impresión de los hackers, pero la connotación negativa se afianzó como la corriente principal entre el pueblo llano.

Mural en las oficinas de Facebook

Sin embargo, en la última década, hack y hacker han sido rehabilitados como términos. Hoy, al parecer, todo el mundo quiere ser un hacker. Facebook, por ejemplo, ha recorrido un largo camino hacia la renovación de estos vocablos; el éxito de la construcción de su empresa se ha gestado alrededor de la idea de que el hacking es algo positivo, una forma de transformar las tecnologías en algo mejor.

Gracias, pues, a Zuckerberg y su Facebook, y a otros tantos ambiciosos desarrolladores de software de todo Silicon Valley, hack es hoy una palabra con dos significados. Por un lado, tenemos a los hackers llamados de sombrero blanco (white hat hackers), que construyen aplicaciones nuevas y geniales y, creativamente, abren nuevos caminos. Y tenemos, también, a los hackers de sombrero negro (black hat hackers), que descaradamente comprometen sistemas informáticos en su propio beneficio.

Pero, ¿cuál es el verdadero significado de la palabra? ¿Era, originalmente, ese significado positivo o negativo? La cuestión es más complicada de lo que parece. No se puede dar una respuesta definitiva, pero ha aparecido una nueva pieza del rompecabezas. Y es que antes de que llegara al mundo la alta tecnología, la palabra hack conllevaba un significado especial en el mundo de las peleas de gallos, durante el siglo XIX.

Hack se remonta a, por lo menos, el período inglés medio (quizás en algún momento entre 1150 y 1500), y su evolución es seguramente bizantina. Según el afamado Oxford English Dictionary, llegó hace varios siglos, llevando otra forma entre sus acepciones actuales, a saber: «cortar con fuertes golpes de forma irregular o al azar«.

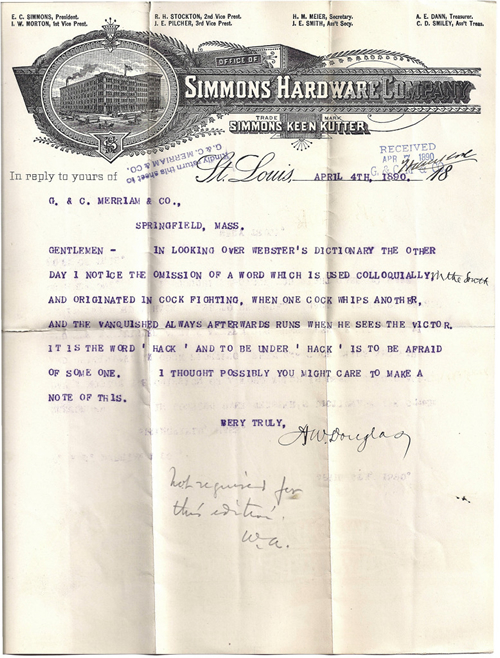

Amén de lo anterior, Emily Brewster, un editor estadounidense de Merriam–Webster Inc., buscó en sus archivos y logró encontrar esta carta fechada el 4 de abril de 1890, dirigida a G. & C. Merriam & Co. y firmada por un tal AW. Douglas. El membrete es de la empresa Simmons Hardware Company, de San Luis (Misuri).

Douglas, en su misiva, señala que el diccionario del momento omite una palabra que se utiliza coloquialmente y fue originada en las peleas de gallos. Y dice textualmente: «cuando un gallo da una paliza a otro y, después, el vencido corre siempre que ve al vencedor, eso se conoce con la palabra ‘hackear’ y, por lo tanto, ‘ser hackeado’ es tener miedo de alguien«.

¿Es posible que la jerga de las sureñas peleas de gallos de alguna manera diera el salto a las paredes de Facebook siglo y pico después? Puede ser, quién sabe. Pero no tenemos nada tan definitivo como para afirmar que existe una relación directa entre aquellas peleas de gallos y la actividad relacionada con la informática maliciosa. Es totalmente posible que los significados se desarrollaran de manera completamente independientemente los unos de los otros.

Cuando varios hackers usaron los ordenadores del programa nuclear iraní para poner música de AC/DC

AC/DC

Entre 2009 y 2010 el programa nuclear de Irán fue blanco de un ataque cibernético devastador. Un virus conocido como Stuxnet y colado por un grupo de hackers, según los informes desarrollados por los gobiernos estadounidense e israelí, tomó el control de las instalaciones nucleares en todo el país, causando que miles de máquinas se estropearan. Pero, al parecer, no satisfechos con paralizar los esfuerzos nucleares de Irán, quisieron demostrar su poder de otra manera. Para ello, y siempre según los informes citados, secuestraron estaciones de trabajo de la red iraní y las utilizaron para poner, a todo volumen, música del grupo australiano AC/DC.

Y debieron de poner la música muy, muy alta. En su intervención en la conferencia de seguridad Black Hat, el experto en seguridad informática Mikko Hyppönen recordó el correo electrónico que recibió de un científico iraní en el momento de los ataques de Stuxnet. El contenido se detalla a continuación.

«Había también algo de música tocando al azar en muchas de las estaciones de trabajo durante la noche con el volumen al máximo. Creo que era la banda estadounidense AC-DC Thunderstruck. Todo era muy extraño y sucedió muy rápido. Los atacantes también han logrado ganar acceso root a la máquina por la que entraron y eliminaron todos los logs».

Por supuesto, Thunderstruck es una canción de 1990 del álbum The Razor Edge, no un sufijo del nombre de la banda australiana (que no estadounidense). Pero ese científico puede ser perdonado por sus altos desconocimientos musicales, y es que bajo las leyes de censura del país, sólo la música floclórica de Irán, la música clásica o la música pop son admitidas allí.

Desde el ataque de Stuxnet, el presidente Obama ha advertido contra el uso de armas cibernéticas para atacar a otros países, por temor a que pueda ser reutilizado su código fuente y se convierta en un ataque inverso contra Estados Unidos. Hasta el momento, el presidente no ha comentado sobre los peligros de la implementación de canciones de AC/DC en estos ataques 😉 .

Pirateando máquinas con códigos de barras. Hack the supermarket!

Códigos de barras maliciosos

El blog Help Net Security se hizo eco hace una semana de un par de vídeos aparecidos en la cuenta de Twitter de Yang Yu, fundador e investigador del Xuanwu Lab del holding chino Tencent. En ellos se muestra y se demuestra cómo es posible hackear un ordenador mediante códigos de barras especiales, pudiendo instalar malware o realizar cualquier tipo de operación malintencionada. A esto lo han llamado BadBarcode, y lo presentaron en la Conferencia PanSec 2015, en Tokio.

Estos códigos de barras envenenados funcionan de una manera tan simple y son tan fáciles de generar que, realmente, dan bastante miedo. Y da también bastante miedo pensar que eso está ahí delante desde hace años y que a nadie se le hubiera pasado por la cabeza explotarlo. ¿O sí?

Cualquiera puede crear sus propios códigos de barras con las decenas de aplicaciones gratuitas que existen en Internet o incluso, si me apuras, a mano mediante una fuente específica descargada para Microsoft Word, por ejemplo. El problema reside en que, en función del protocolo que utilicen las pistolas o escáneres lectores de códigos de barras, sin son compatibles con Code 128, por ejemplo, además de poder representar caracteres numéricos, también son capaces de leer caracteres ASCII. Y ahí está el peligro.

La combinación de teclas especiales (tipo Ctrl o Alt) más cualquier carácter ASCII, puede utilizarse para activar combinaciones de teclas de acceso rápido que, por ejemplo, abran una ventana de comandos del sistema operativo (un shell) e inicien programas, lancen aplicaciones o ejecuten instrucciones críticas en el equipo.

Y lo mejor de todo es que es algo tan sencillo como generar los códigos de barras e imprimirlos en un papel o etiqueta adhesiva. Después, me voy a mi supermercado de confianza, sustituyo el código de un artículo y me acerco a la caja para pagar. El desaguisado puede ser enorme o una broma de mal gusto. Asimismo, teniendo en cuenta que, amén de mercados y comercios, códigos de barras podemos encontrar en hospitales, centros comerciales, gasolineras, aparcamientos públicos, etcétera, pues creemos que el BadBarcode se puede convertir en algo un poco más grave que lanzar un navegador en la caja del súper.

El siguiente vídeo muestra cómo con un simple lector de códigos de barras puede ejecutar instrucciones en un sistema Windows y abrir una ventana de comandos.

Another demo of our talk «BadBarcode» in PacSec 2015: start a shell by one single boarding pass. pic.twitter.com/7ssmyYJsIo

— Yang Yu (@tombkeeper) noviembre 12, 2015

En su cuenta de Twitter, Yang Yu colgó uno y dos vídeos más de demostraciones adicionales diseñadas por él y por un colega de investigación.

La solución es complicada, pues BadBarcode no es una vulnerabilidad de un determinado producto, sino que afecta a la totalidad de las pistolas de códigos de barras, o al menos a las que funcionan como emuladoras de teclado (que son casi todas). La mejor defensa parece consistir en anular los atajos de teclado de las máquinas a las que están conectados estos escáneres. De esta manera, aunque un dispositivo envíe comandos acortados, estos no producirán efecto alguno.

Sin embargo, quién sabe si alguien no descubrirá algo que se pueda enviar (y no se pueda anular) y dé acceso a alguna característica interesante para el hacker. Lo ideal sería que los fabricantes de escáneres de códigos de barras no permitieran funciones adicionales más allá de los protocolos estándares por defecto. Pero eso supone una empresa bastante importante como para que cambie de un día para otro.

Hacerse con el ID de una cuenta de Facebook antes de denunciar

Facebook ID

Facebook es la red social más importante del planeta, al menos en número de integrantes, y por ello es un lugar ideal para que, entre la muchedumbre, se oculten alborotadores, inciviles, maleducados y, a veces también, vándalos y sinvergüenzas. Todos los días se reportan a la plataforma cientos de imágenes, comentarios y otros contenidos de diversas cuentas que molestan, inoportunan o acosan con sus acciones. Lo lógico, en estos casos, es denunciar directamente la cuenta a los responsables de Facebook, siempre y cuando tengamos pruebas y hechos fehacientes de los sucesos en cuestión. La red social se encargará de comprobar las denuncias y actuar en consecuencia.

El problema es que Facebook tiene una característica muy curiosa dentro de sus opciones de configuración, y es que nos permite cambiar o modificar nuestro nombre de usuario en cualquier momento, al menos en una ocasión, de manera muy sencilla. Asimismo, también tenemos la posibilidad de cambiar nuestra URL de usuario, es decir, nuestra dirección web dentro de la plataforma. Ello aporta ese puntito de falsa seguridad que tienen los gamberros feisbuqueros, pues creen que pueden ir saltando de nombre en nombre, ocultándose de sus víctimas y de las denuncias.

Pero esto no es así de simple, y es que, aunque podamos cambiar nuestro nombre y nuestra dirección web, lo que nunca vamos a poder modificar es nuestro ID de usuario, pues es un número de identificación único, personal e intransferible que nunca cambia. El truco del almendruco, pues, es conseguir averiguar el ID del usuario que nos molesta. Y es una tarea muy sencilla. Vamos a ver un ejemplo.

La imagen siguiente muestra la página de Facebook de teknoPLOF!, con la URL remarcada dentro de un cuadrado verde.

URL de teknoPLOF!

A continuación, podemos ver la web de configuración en la que se nos permite cambiar nombre y URL.

Configuración de Facebook

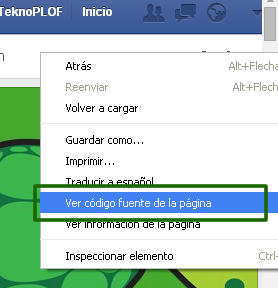

Para poder conocer el ID de una página o de un usuario de Facebook, lo que tenemos que hacer es algo tan simple como acceder al código fuente de la página web. Para ello, y en función del navegador que tengamos, podemos hacerlo de multitud de formas. La más sencilla, e incluida en todos los navegadores, es hacer clic con el botón derecho de nuestro ratón sobre la página abierta (a poder ser donde no haya nada debajo) y elegir una opción de sea algo así como ver código fuente o ver código fuente de la página. Lo veis en la imagen siguiente.

Acceder al código fuente

Una vez aparezca el código, debemos buscar el campo llamado USER_ID (siguiente imagen). A continuación, y entre comillas, aparece el ID de usuario, en este caso 126915057411802; los ID de cuentas personales son más cortos.

ID de Facebook

Pues bien, este número es el que nos interesa, ya que hace referencia a esa cuenta de Facebook única. Para comprobarlo, sólo tenemos que ingresarlo en una URL válida de Facebook y verificar que accede a la misma página. Ver imagen siguiente.

URL con el ID de Facebook

Este número de usuario es único, y nunca puede cambiarse, por lo que los cambios de nombre o dirección web de los alborotadores no serán efectivos. Es el número que siempre deberemos guardar de cualquier usuario de Facebook antes de denunciar.

Un último apunte: necesitamos estar identificados (haber hecho login) en Facebook para poder conseguir el ID, si no siempre devuelve cero (0).