Entradas de la categoría ‘Underground’

Descubren 40 vulnerabilidades en los televisores de Samsung

Samsung smart TV

El experto en seguridad israelí Amihai Neiderman ha encontrado hasta cuarenta vulnerabilidades desconocidas del tipo zero-day en Tizen, el sistema operativo que se ejecuta en millones de productos de Samsung, entre ellos sus televisores inteligentes.

Hace poco menos de un mes, Wikileaks difundía una grave acusación que apuntaba diractamente a la CIA estadounidense por llevar a cabo un proyecto de pirateo a nivel global sobre productos Samsung —aparentemente triviales, como teléfonos móviles y televisores— que permitía utilizar esos aparatos como micrófonos ocultos. A estos documentos se los conoce como Vault 7.

Pero la ventana a este tipo de secuestros es mucho más amplia de lo que se pensaba originalmente, y es que Amihai Neiderman, como comentábamos, ha llegado a contar cuarenta fallos de seguridad zero-day que permiten a cualquiera acceder de forma remota a millones de electrodomésticos del tipo smart TV, smartphone, smartwatch y otros que se sirven del sistema operativo Tizen de Samsung para funcionar, como cámaras fotográficas o frigoríficos.

Actualmente, Tizen corre sobre unos 30 millones de televisores y en alrededor de 10 millones de teléfonos de bajo coste, y la falla más grave se refiere a la propia seguridad del sistema operativo, la cual posibilita secuestrar un dispositivo e instalar código malicioso en él, haciendo que un atacante pueda hacerse con el control total.

Nos encontramos ante un asunto de seguridad extremadamente grave y que, encima, la CIA aprovechaba en su propio beneficio. Habrá que ver cómo actúa Samsung en los próximos días y qué medidas toma sobre este asunto.

La impresora que secuestra conversaciones de teléfono

Stealth Cell Tower

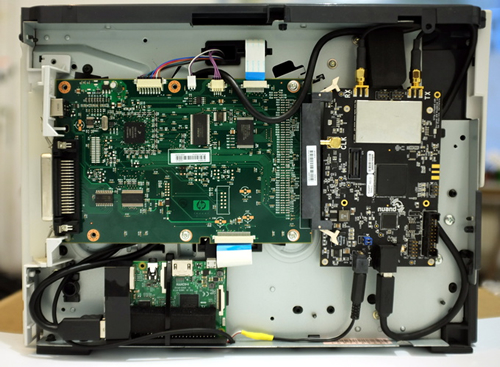

Julian Oliver es un artista e ingeniero neozelandés (afincado en Berlín) que, durante años, ha tenido la extraña obsesión de intentar detectar torres telefónicas ocultas, esas gigantescas antenas de carretera –profusas en muchos lugares del mundo– cubiertas de falsas hojas para hacerse pasar por un árbol o, incluso, ocultas como postes de farolas o falsas astas de bandera. Esta afición suya le dio un idea algo traviesa, ¿qué ocurriría si fabricara una torre telefónica, perfectamente disfraza de impresora láser, que descansara en una oficina y fuera capaz de secuestrar conversaciones y mensajes de teléfonos móviles? Pues lo hizo.

Tras meses de estudio y trabajo, Oliver presentó el resultado de su obra, una aburrida impresora láser de Hewlett Packard que era capaz, secretamente, de funcionar como una estación GSM maliciosa, engañando a los teléfonos a su alcance para que se conecten a ella en lugar de a la torre se su operador telefónico, interceptando llamadas y mensajes de texto.

Stealth Cell Tower por dentro

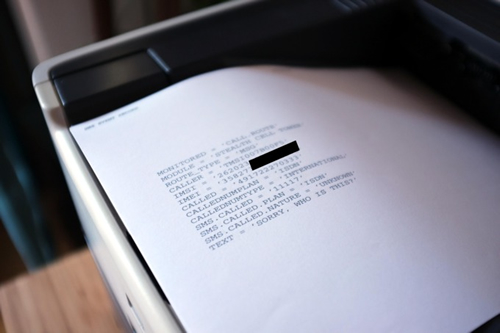

Las pruebas fueron totalmente satisfactorias, y la falsa impresora, a la que su diseñador llama Stealth Cell Tower, pudo acceder a las llamadas de voz y a los mensajes SMS de los trabajadores de una oficina. Sin embargo, este periférico no pretendía espiarlos, como muchas torres reales al aire libre sí hacen, sino que simplemente iniciaba una conversación de mensaje de texto con el teléfono interceptado, fingiendo ser un contacto no identificado, mediante un mensaje genérico como «Ven cuando estés listo» o, más juguetón, «Estoy imprimiendo ahora los detalles para ti». Si la víctima, confundida, respondía al mensaje, la impresora escupía su respuesta en papel como una espeluznante prueba de concepto.

Mensajes SMS a las víctimas

Además, también está programada para hacer llamadas a los teléfonos conectados y, si el propietario osa contestar, el aparato reproduce un archivo de audio con la canción de Stevie Wonder ‘I just called to say I love you’. Tras cinco minutos, se desconecta del abonado y le permite reconectarse a una torre de telefonía celular real.

La creación de Oliver no tiene la intención, simplemente, de organizar una elaborada broma de oficina, sino que pretende demostrar los defectos inherentes a la privacidad de las conexiones celulares de las cuales dependen nuestros teléfonos móviles. Después de todo, su Stealth Cell Tower no es nada diferente de los dispositivos conocidos como captadores IMSI que la policía de medio mundo utiliza para secuestrar conexiones de teléfonos móviles o espiar y rastrear a sospechosos de delitos. La impresora de Oliver debe servir como un recordatorio para que el, tan manido hoy día, cifrado de extremo a extremo en las comunicaciones sea una realidad global. Julian, por supuesto, recomienda que la aplicación de cifrado sea libre y de código abierto. «Mi proyecto está intencionalmente construido para humillar a GSM», dice Oliver. «GSM está roto, y necesitamos cifrar nuestras comunicaciones de extremo a extremo».

Impresión de datos de la víctima

Julian Oliver construyó su impresora a partir de una Raspberry Pi, una radio definida por software bladeRF, dos antenas GSM y, claro, una impresora Hewlett Packard Laserjet 1320. En su sitio web se pueden consultar todos los datos del proyecto y, también, descargar el código fuente del software que controla la Stealth Cell Tower. Asimismo, también se pueden consultar allí otros interesantes proyectos de Julian.

Así fue descrita la primera inyección SQL de la historia

E-zine ‘Phrack’

Los inicios del lenguaje SQL (Structured Query Language) de consulta de datos se sitúan en el año 1986, cuando el Instituto Nacional Estadounidense de Estándares (ANSI) realizó una primera publicación de sus especificaciones sobre cómo operar con bases de datos relacionales. Sin embargo, no fue hasta el año 1999 cuando este lenguaje se convirtió en lo que se conoce actualmente, esto es, cuando se añadieron expresiones regulares y la posibilidad de realizar consultas recursivas.

En aquel año 1999, ya estaba ampliamente extendido el uso de PHP y el contenido dinámico a nivel de páginas web con MySQL. La primera versión de MySQL surgió en el año 1995, y PHP apareció en 1997 (publicado oficialmente en 1998). 1999 fue, además, el año de nacimiento de CVE (Common Vulnerabilities and Exposures) para recoger y formalizar miles de vulnerabilidades informáticas.

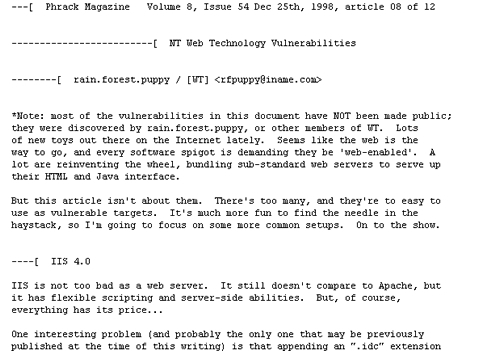

Pues sólo un año antes, en 1998, el afamado hacker Jeff Forristal, bajo el seudónimo Rain Forest Puppy, fue el primero en describir, en un artículo del conocido e-zine Phrack, una novedosa técnica —para aquel momento— en la que, en un equipo que corría Windows NT, con un servidor web IIS 4.0 y montando un servidor de datos Microsoft SQL Server 6.5, a través de conexiones ODBC se podían ejecutar consultas y comandos utilizando lenguaje SQL. Aquel escrito, titulado NT Web Technology Vulnerabilities, acababa de poner los cimientos para lo que aún hoy sigue siendo uno de los ataques web más utilizados: la inyección SQL, o SQL injection (SQLi). Puede consultarse aquel documento completo en el propio sitio web de Phrack.

Primer artículo sobre SQLi

La vulnerabilidad consiste en conseguir añadir (inyectar) código SQL en una aplicación (normalmente una aplicación Web) para modificar la forma en que se realizan consultas a una base de datos y evadir los mecanismos de seguridad existentes, ejecutar comandos en el servidor, recuperar datos sensibles, etcétera.

Cuando un compañero investigador de Forristal envió un mensaje a Microsoft explicando el problema que habían descubierto, su respuesta fue bastante hilarante: «lo que nos describe usted no es un problema, así que no se preocupe por hacer nada para solucionarlo». Hoy día, dieciocho años después de su primera divulgación pública, la SQLi se encuentra, repetidamente, en el puesto número uno de vulnerabilidades en el informe OWASP Top 10, que se publica cada tres años por la Fundación OWASP (Open Web Application Security Project) y que controla las perores amenazas a las que se enfrentan los sitios web en la actualidad.

Jeff Forristal

Casi veinte años después, los motores de lenguaje SQL han evolucionado mucho, pero la destreza del programador de consultas es prácticamente lo único que cuenta para evitar estos ataques. La destreza y, también, la experiencia en estas lides, sabiendo en todo momento dónde debe poner las trabas necesarias para que un atacante externo no tenga acceso a la información devuelta por según qué consultas maliciosas.

Cuando se puso en jaque la seguridad de veintiún millones de estadounidenses

OPM

Si no es ya una máxima, debería serlo: cada gran hack descubierto, con el tiempo llegará a ser más grave de lo que en un principio se creyó. Esto se sostiene como especialmente apropiado con el pirateo que sucedió hace ya casi un año contra la Oficina Federal de Administración de Personal, la división de recursos humanos del gobierno estadounidense (la OPM, por sus siglas en inglés).

Al principio, el gobierno dijo que la brecha expuso la información personal de aproximadamente cuatro millones de ciudadanos, información tal como números de la seguridad social, fechas de nacimiento y direcciones de trabajadores federales actuales y ya jubilados. Poco más tarde, el director del FBI James Comey dio la cifra de 18 millones de personas. La violación de datos, que había comenzado en marzo de 2014 (o puede que antes), fue detectada por la OPM en abril de 2015, considerándola por las autoridades federales como uno de los mayores fallos de seguridad de los datos del gobierno en toda la historia de los Estados Unidos.

El 9 de julio de 2015, la estimación del número de registros robados había aumentado a 21,5 millones, esto incluía los registros de las personas que se habían sometido a verificaciones de antecedentes, pero que no eran empleados del gobierno actuales o anteriores. Poco después, Katherine Archuleta, a la sazón directora de la OPM, renunció «voluntariamente» a su cargo. El escándalo había sido mayúsculo.

Y es que resulta que los hackers, que se cree que pudieran ser de China, también pudieron acceder a los formularios conocidos como SF-86, documentos utilizados para la realización de controles de antecedentes y autorizaciones de seguridad de los trabajadores americanos. Estos formularios pueden contener una gran cantidad de datos sensibles, no sólo acerca de los trabajadores que solicitan autorizaciones de seguridad, sino también acerca de sus amigos, cónyuges y otros miembros de la familia. También pueden incluir información potencialmente sensible sobre las interacciones de los demandantes con ciudadanos extranjeros que podrían utilizarse en contra de esos ciudadanos en su propio país.

Sede de la OPM en Washington, D. C.

Las repercusiones podrían ser mucho más graves de lo que nadie pensó en su día. Aunque los informes son contradictorios acerca de cómo la OPM se habría dado cuenta de la infracción, lo que está claro es que los investigadores tardaron más de un año en descubrirla, lo cual significa que el sistema EINSTEIN (un software de detección de instrusión de la NSA) falló. De acuerdo con un comunicado de la propia Oficina, la violación fue encontrada después de que los administradores tuvieran que realizar mejoras en sistemas no especificados. Pero el diario Wall Street Journal informó de que la brecha de seguridad fue descubierta, realmente, durante una demostración de ventas de una empresa de seguridad llamada CyTech Services.

A medida que fueron saliendo más datos sobre los tipos de información a la que los hackers habían accedido, las repercusiones se antojaban mucho más graves de lo que nadie imaginó al principio, porque, de hecho, los datos consultados por los intrusos pudieron representar todavía un abanico mucho más amplio de pensado. Las 127 páginas de los formularios SF-86 que se cree que fueron visitadas por los hackers, también incluían información financiera, historias detalladas de empleo (con motivos de despidos), así como antecedentes penales, registros psicológicos e información sobre el consumo de drogas en el pasado.

Hubo otro motivo de mucha preocupación, también, incluso más allá del riesgo de chantaje por la información recabada. Los formularios SF-86, como decíamos antes, pueden incluir una lista de personas en el extranjero con las que un trabajador haya estado en contacto. Por lo tanto, diplomáticos y empleados con acceso a información clasificada se afanaron en proporcionar una lista de estos contactos (y de ir a avisarlos), pues existía la preocupación de que el gobierno chino se apoderara de relaciones con nombres de los ciudadanos de su país que hubieran estado en contacto con trabajadores del gobierno de Estados Unidos y que pudieran utilizar estos hechos para chantajearlos o castigarlos.

Los millones de víctimas de esta falla de seguridad de la OPM, como no puede ser de otra manera, expresaron su indignación por el derrame masivo de datos personales. J. David Cox, el presidente del sindicato de empleados del gobierno federal, escribió una enérgica carta a la directora de la OPM, Katherine Archuleta, censurando la mala gestión de la seguridad que llevó a la brecha y, también, la respuesta de la agencia a la misma.

Aún se sigue investigando aquella filtración de datos, pero no se ha sacado mucho en claro. El hecho fue tan extraordinario que hasta tiene su propia entrada en Wikipedia.

Pixel tracking: cómo rastrean tu correo y cómo evitarlo

Pixel tracking

Es muy probable que nunca hayas oído hablar de empresas como Yeswear, Bananatag o Streak, sin embargo es casi seguro que ellas saben mucho acerca de ti. Concretamente conocen cuándo has abierto un correo electrónico enviado por uno de sus clientes, dónde te encuentras, qué tipo de dispositivo estás utilizando y si has hecho clic en un vínculo. Y todo ello sin tu conocimiento y sin tu consentimiento. ¿Cómo te quedas?

Ese tipo de mail tracking es más común de lo que piensas. Una extensión de Chrome, llamada UglyEmail, te muestra quién es culpable de hacerlo en tu bandeja de entrada. Sonny Tulyaganov, el creador de UglyEmail, dice que se inspiró para escribir el pequeño script cuando un amigo le habló sobre Streak, un servicio de seguimiento de correo electrónico cuya extensión de Chrome tiene más de 300.000 usuarios. Tulyaganov estaba consternado.

Streak permite a los usuarios rastrear correos electrónicos y ver cuándo, dónde y qué dispositivo se utiliza para abrir el mail. «Lo probé y me pareció muy preocupante, por lo que decidí ver quién es en realidad el que controla los mensajes de correo electrónico en mi bandeja de entrada. Una vez nació la idea, sólo bastaron un par de horas para que fuera una realidad».

La razón por la que fue tan fácil crear esta aplicación es porque el tipo de seguimiento que supervisa es, en sí mismo, un procedimiento muy sencillo. Los vendedores simplemente insertan una imagen transparente de 1 píxel × 1 píxel en un correo electrónico. Al abrir ese correo, la imagen se conecta con el servidor donde se originó (a través de la URL de su localización mediante, por ejemplo, PHP) extrayendo información como la hora, nuestra ubicación y el dispositivo que estamos usando. Es una confirmación de lectura con esteroides que no hemos aceptado.

El pixel tracking es una práctica extendida desde hace tiempo, y parece no haber nada remotamente ilegal al respecto; Google tiene incluso una página de soporte dedicada a orientar a los anunciantes a través de este proceso. Aunque eso no lo hace menos inquietante.

El uso de UglyEmail es tan simple como eficaz es el servicio. Una vez lo hayas instalado, el código identifica correos electrónicos que incluyen los píxeles de seguimiento de alguno de los tres servicios mencionados anteriormente. Aparecerán, pues, los mensajes en nuestra bandeja de entrada con un icono de un ojo junto al encabezado, de tal forma que nos permita saber que una vez hagamos clic, se alertará al remitente.

El pixel tracking no va a desaparecer en un corto plazo, y UglyEmail es una forma imperfecta de prevenirlo. Pero, aún así, ofrece una visión valiosa de las maquinaciones de marketing a las que estamos expuestos todos los días. Para asustar.