Un teléfono de disco retro con Raspberry Pi

PiTelephone

Hemos visto ya ciento cincuenta mil millones de utilidades que se le puede dar al pequeño Raspberry Pi. En Internet podemos encontrar multitud de recopilaciones de formas de uso para este pequeño y barato ordenador; desde marcos de fotos digitales hasta alimentadores automáticos para gatos, pasando por pequeños robots, maquinitas de arcade, media centers, servidores de ficheros, soluciones de domótica, radios y un larguísimo etcétera.

Sin embargo, este que traemos hoy nos ha llamado poderosamente la atención por el grado de frikismo que lleva aparejado y por la complejidad técnica que supone. Pero el resultado merece mucho la pena: os presentamos el PiTelephone, un teléfono de disco (o dial) de esos de hace un montón de años que funciona con un RasPi en su interior. La bomba de neutrones.

La empresa británica que lo ha alumbrado, Logic Ethos, decidió utilizar como contenedor de este invento un teléfono mítico del año 1970, el modelo 746 de la empresa GPO, un monopolio del gobierno inglés (hasta 1982) que proveía de teléfonos a todo el Reino Unido. Y se encontró, principalmente, con dos dificultades iniciales: el hecho de hacer sonar la campana, por un lado, y el sistema para contar los pulsos, por otro.

OKI-78SR

Una campana de este tipo de teléfonos funcionaba con una corriente alterna de 50 voltios, pero estos expertos constructores se percataron de que con 16 voltios de corriente continua a ambos lados de la bobina era más que suficiente para conseguir un «ring». Por lo tanto, con una pequeña fuente de alimentación de 19 V, sólo necesitaban un conversor para obtener los 5 V que requiere el Raspberry Pi. Este problema fue solventado mediante un OKI-78SR, un conversor de corriente para estos casos.

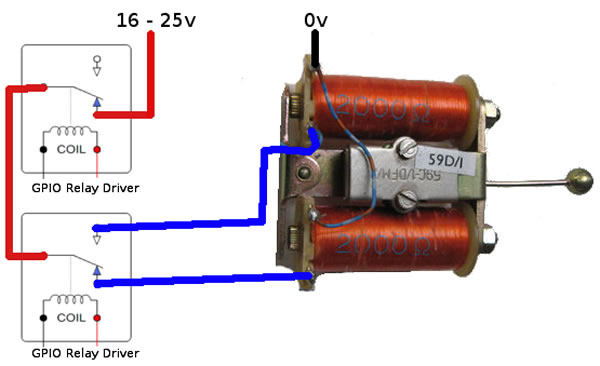

La antigua frecuencia típica de las centrales telefónicas era de 25 Hz, para lo que se utilizaron dos relés SPDT, uno para la corriente y otro para oscilar entre las dos bobinas.

Esquema de bobinas

Por su lado, contar los pulsos resultó más sencillo de lo que se esperaban. Lo hicieron por software, apoyándose en el proyecto Mono y la librería raspberry-sharp-io, y programando en C# para Linux. Contando el tiempo, en milisegundos, entre pulsos, se conoce el número marcado. En GitHub se puede descargar el código completo del proyecto y las librerías utilizadas, ya que es totalmente libre y gratuito.

Por último, para el asunto de las llamadas de voz, se recurrió a varias tecnologías. Por un lado, FreeSwitch, una solución escalable y multiplataforma diseñada para conectar los más populares protocolos de comunicación usando audio, voz, imagen u otro recurso multimedia. Por otro lado, PJSIP, una librería de código abierto para comunicaciones multimedia escrita en C. Y, por último, el reconocido software Skype (su SDK, para ser exactos), que funciona perfectamente en RasPi y cuenta con una interfaz para .NET.

Y como una imagen vale más que mil palabras, en el siguiente vídeo podemos ver el funcionamiento del aparato y, también, sus tripas. Todo un lujo de ingeniería.

[Retropapelote de la semana] ‘Terrormolinos’ y errores geográficos australianos

El retropapelote que os traemos hoy es retro, es papelote y tiene toda la esencia pura de los videojuegos más frikis de los ochenta. Programado en 1985 por los australianos Melbourne House, ‘Terrormolinos‘ apareció para varias plataformas de 8 bits como ZX Spectrum y Commodore 64, entre otras. Era una aventura de texto horrible, fea e infrahorrenda que costaba en libras esterlinas de la época la cantidad de 7,95.

El juego te convierte en un padre de familia que debe sobrevivir a un viaje a la localidad española de Torremolinos y realizar diez fotografías para documentarlo. Era, prácticamente, una copia de otro título de la misma compañía, ‘Hampstead’, que había tenido bastante éxito. Fue generado con el software conocido como The Quill, un programa para fabricar títulos de aventuras como churros.

Lo más friki del videojuego, además de su edad y de la época a la que representa, es que los autores confundieron la ubicación geográfica de Torremolinos, colocándola en la Costa Brava en lugar de en la Costa del Sol a la que pertenece. Lo podemos comprobar en la contraportada de la carátula del casete que podemos ver en la imagen.

De traca, vaya.

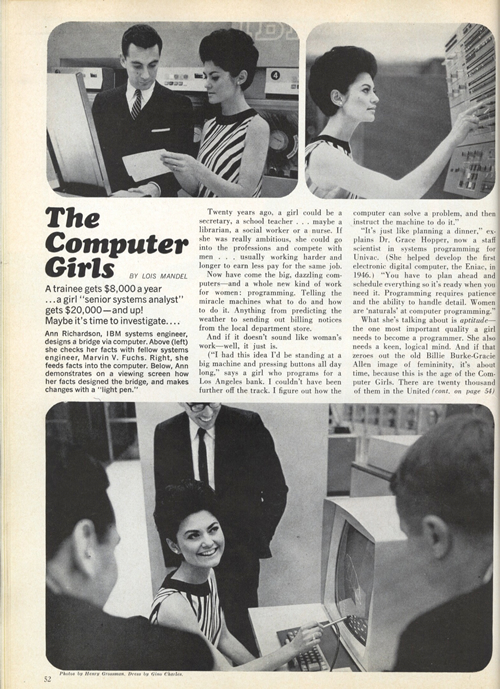

Cuando programar software era considerado un «trabajo de mujeres»

Ann Richardson, IBM (1967)

Si nos retrotraemos virtualmente a los años sesenta y visualizamos mentalmente cualquier anuncio comercial de aquella época, seguro que recordamos que las mujeres no salían muy bien paradas en el ámbito de la publicidad (y en los demás tampoco). El sexismo discriminatorio reinaba de una manera tan obscena, que hoy nos resultaría de todo punto impensable que algo así se mostrara en nuestras televisiones o revistas sin que saltaran todas las alarmas y la sociedad se pusiese en pie dando un respingo.

En los sesenta se conminaba a las mujeres a trabajar como mulas dentro de sus casas para que sus maridos encontraran todo a la perfección al llegar del trabajo: comida lista, casa limpia, zapatillas y copa de jerez en mano mientras se espera al señor del castillo. Sumisión y no protestar, porque encima te puedes llevar un soplamocos que habrá estado bien merecido.

Las mujeres, mejor si no trabajaban, y si lo hacían tenía que ser en oficios que estuvieran especialmente diseñados para ellas (y pocas se salían del redil), como enfermeras, cocineras, asistentas, niñeras o desarrolladoras de software. ¿Cómo dices? Lo que oyes.

En abril de 1967, la edición estadounidense de la revista Cosmopolitan llevaba en su interior un artículo a página completa titulado «The Computer Girls» y firmado por Lois Mandel (imagen siguiente). En él se explicaba cómo las mujeres estaban perfectamente capacitadas para el trabajo de programadoras. Sin embargo, hemos de recordar que estamos en los sixties americanos, y este escrito no valoraba a las féminas en su justa medida ni procuraba reivindicar la incorporación laboral de ellas a puestos importantes, sino que definía a las mujeres como perfectas para escribir software por causa de sus capacidades femeninas. Sexismo again.

El relato echa mano de todos los topicazos posibles para asegurar que las mujeres son perfectas para este tipo de empleos, y es que asegura que programar «es justo como planificar una cena» (¡toma ya!). Y añade que «la programación requiere de paciencia y de habilidad para manejar los detalles», y las mujeres tienen un «componente original» para ello. Y esto, para más inri, lo cuenta una mujer, Grace Murray Hopper, pionera en el mundo de la computación y, a la sazón, empleada de IBM.

De lo que habla Grace es de la aptitud como la cualidad más importante que una chica necesita para convertirse en programadora. Lamentablemente, esto es bastante indicativo de la forma en la que los «trabajos para mujeres» se devaluaban constantemente por su propio mérito hasta que los hombres los legitimaban con su presencia. Y esto ocurría continuamente; un ejemplo meridianamente claro es el hecho de que cocinar para la familia era generalmente considerado un deber de la mujer, mientras que la mayoría de los chefs con multitud de estrellas eran todos hombres. Algo que, por cierto, sigue sucediendo hoy día.

En los últimos años, el número de mujeres que se especializan en la Universidad de Harvard en Ciencias de la Computación casi se ha duplicado, pasando del 13% al 25%, sin embargo todavía no se acerca al 37% de 1984, momento en el cual comenzó a descender drásticamente, seguramente por ser considerado un «trabajo de mujeres».

Por cierto, la que aparece en las fotos del artículo es Ann Richardson, una ingeniera de sistemas de IBM en aquel momento.

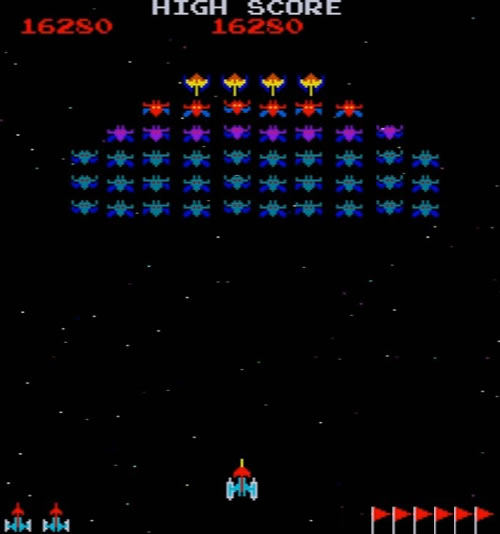

35 años del ‘Galaxian’ de Namco

Arcade ‘Galaxian’

Hace unos meses cumplía unos hermosos treinta y cinco añazos el arcade ‘Galaxian‘, mítico donde los haya y omnipresente en los salones recreativos ochenteros. Namco quiso emular el rotundo éxito que había tenido, un año antes, Taito con ‘Space Invaders‘ pero llevando el modo de juego un poquito más allá; y lo consiguió con creces.

‘Galaxian’ fue programado con el afán de competir en el mundo de las máquinas matamarcianos. Así pues, introdujo nuevas mejoras a lo que ya existía antes. Mientras que ‘Space Invaders’ era un juego en blanco y negro, ‘Galaxian’ fue el primero en presentar sus gráficos en RGB verdadero al cien por cien. Asimismo, los anteriores invasores del espacio sólo se movían de izquierda a derecha, mientras que los nuevos marcianitos, además de aquello, eran capaces de atacar en oleadas periódicas de enjambres de bichos extraterrestres que seguían un patrón kamikaze muy característico de este título.

Namco construyó un arcade que basó su éxito en una jugabilidad (permítaseme el palabro) extremadamente adictiva, en sprites multicolores animados, en vistosas y coloridas explosiones, en el acertado desplazamiento del fondo estelar y en un tema musical más bien tosco y ordinario, pero que quedó grabado en nuestros tímpanos a sangre y fuego. Todos estos detalles, y otros varios, hicieron de ‘Galaxian’ un videojuego con un look and feel (como dicen los anglosajones finolis y redichos) que perduró en el tiempo y que se contagió a otros títulos posteriores como, por ejemplo, ‘Pac-Man‘.

Logotipo ‘Galaxian’

Otros detallitos se mantuvieron tal cual en honor a los juegos predecesores, como el hecho de que sólo se pudiera disparar un misil cada vez y que la nave sólamente se recargue cuando se derriba a un oponente o cuando el disparo se pierde por la parte superior de la pantalla. Esto, que parece un estupidez, viene arrastrado de los juegos electrónicos de la época en la que las limitaciones físicas no permitían hacerlo de otro modo y, además, permite estructurar una estrategia de dificultad correcta para que el juego no sea extremadamente sencillo ni jodidamente insoportable.

‘Galaxian’ contaba con una CPU principal Zilog Z80 (muy común en la época) a 3,072 Mhz, un chip de sonido generador de tonos, pantalla vertical con una resolución de vídeo de 224 × 256 píxeles y un refresco de 60,61 Hz, una paleta de 16 colores RGB, joystick de dos direcciones (izquierda y derecha) y un botón de disparo.

Pantalla ‘Galaxian’

Aparecido primero en Japón y, posteriormente, en EE. UU. de la mano de Midway, ‘Galaxian’ dejó un legado extraordinario. Su heredero inmediato, ‘Galaga‘ (1981), llegó a convertirse en una gran máquina de arcade que eclipsó, en gran medida, a su predecesor en popularidad y en complejidad: ataques en formaciones complejas, múltiples disparos, fases de bonus, etcétera.

Una tercera secuela oficial, ‘Gaplus‘ (1984), no tuvo tanto éxito como sus hermanos mayores, y eso que incluía un movimiento vertical limitado. También hubo un cuarto título en la saga, ‘Galaga ´88‘ (1987), que no llegó a cumplir las expectativas de nadie, y es que el efecto ‘Space Invaders’ se había desvanecido en favor de otro tipo de videojuegos. Por último, el quinto descendiente de la casta de marcianitos, ‘Galaga Arrangement’, apareció en 1995, sin pena ni gloria, como parte de una recopilación de clásicos de Namco titulada Namco Classic Collection Vol. 1.

‘Galaxian’ fue, ha sido y sigue siendo portado a multitud de máquinas y sistemas. Desde Apple II hasta Wii (Namco Museum Remix), pasando por plataformas como Atari 2600, Commodore 64, ZX Spectrum, MSX, PC, Game Boy, Nintendo DS, PlayStation 2, Xbox, Windows, PSP y un largo etcétera. Incluso se ha dejado ver en la compilación conocida como Galaga 30th Anniversary Collection, que es una app para dispositivos iOS.

También se han visto influencias, o evidencias, de ‘Galaxian’ en juegos electrónicos, videojuegos de cualquier tipo, clones, pantallas ocultas, pantallas de presentación, cameos, películas, novelas, series de animación y otras muchas apariciones y manifestaciones ectoplásmicas.

Por otro lado, el récord mundial de puntos de ‘Galaxian’ ha sido foco de atención, curiosidad y análisis desde la aparición del juego. El mayor grado de rivalidad a lo largo de la historia se ha dado entre el británico Gary Whelan y el estadounidense Perry Rodgers, que han venido batiéndose en duelo y arrebatándose puntuaciones desde hace años, hasta que un novato, el neerlandés Aart van Vliet, consiguió el que se considera como récord absoluto actual: 1.653.270 puntos el 27 de mayo del año 2009 en el Funspot Family Fun Center norteamericano.

¡Feliz treintena y pico, juegazo!

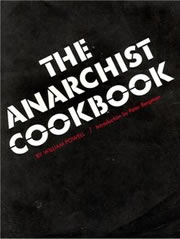

El libro de recetas del anarquista

‘The Anarchist Cookbook’

Hace más de cuarenta y cinco años (en diciembre de 1969), William Powell, un joven estadounidense, comenzó a escribir un libro que se convertiría en uno de los mayores alegatos contra su gobierno y contra la Guerra de Vietnam: ‘The Anarchist Cookbook‘, algo así como el libro de recetas del anarquista. El polémico título, publicado por primera vez en 1971, se convirtió en uno de los manuales ácratas, revolucionarios y agitadores más importantes de la época, así como en un volumen prohibido, censurado y reprobado por cualquier autoridad competente. Hoy día, se sigue publicando, y Powell quiere retirarlo del mercado de una vez por todas.

Esta especie de manual de usuario del libertario contenía todo tipo de instrucciones precisas para la fabricación de bombas caseras (dinamita, detonadores, bombas de humo, nitroglicerina…), la elaboración de drogas (cocaína, DMT, LSD…), la manufactura de armas (cuchillos, pistolas, rifles, silenciadores…) y hasta normas básicas para un phreaking muy primitivo con el objeto de provocar ataques electrónicos, sabotajes telefónicos o vigilancia ilegal, entre otros muchos temas.

El William Powell de la época

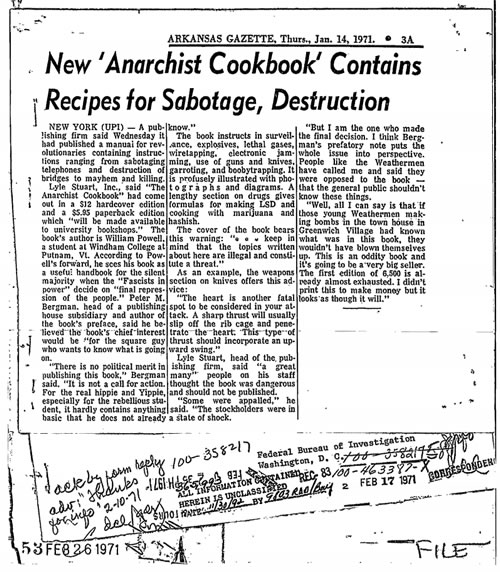

El libro fue todo un éxito entre los más jóvenes, pero también un grano en el culo para el gobierno estadounidense y para el FBI, que llegó a censurar y eliminar más de 40 páginas del mismo tras los cientos de quejas recibidas. Sin embargo, por los medios más underground del momento siempre circuló completo. Una década después, con la aparición de las primeras BBS en los albores de un Internet precámbrico, el manual se comenzó a distribuir digitalmente en modo texto y, otros muchos años después, en el formato PDF actual que podemos descargar de la Red de redes.

Todos los medios de comunicación del momento se hicieron eco de lo que calificaban una barbarie, un libro de recetas para la destrucción o un manual para rebeldes. William Powell había dejado su trabajo en una librería de Nueva York y había comenzado a escribir este libro por una motivación muy simple: estaba siendo perseguido activamente por el ejército estadounidense con el único propósito de enviarle a luchar, y posiblemente a morir, en Vietnam.

Publicación de 1971

Él quería publicar algo que expresara su ira y su confrontación radical ante la guerra, y parece que lo consiguió con creces. El libro se sigue distribuyendo más de cuarenta años después y ha superado, sobradamente, los dos millones de ejemplares (legales) impresos y vendidos.

El William Powell de hoy (y su esposa)

Pero William Powell se arrepiente ahora de aquella publicación. Los derechos de autor de la misma nunca le pertenecieron a él, sino a Lyle Stuart, su editor, y éste es el único que ha decidido, por un motivo estrictamente comercial al parecer, seguir editándolo desde aquella época hasta nuestros días. La última publicación data de octubre del año 2012.

William Powell se convirtió posteriormente al anglicanismo y, junto con su esposa, ha pasado los últimos cuarenta años dedicado a la educación de los niños más pobres en las zonas menos desarrolladas de África y Asia. Han escrito libros, ofrecido conferencias y, en compañía de otros colegas, fundaron Next Frontier: Inclusion en 2010, una organización sin ánimo de lucro dedicada a ayudar a escuelas y colegios a la inclusión en su aulas de alumnos con necesidades especiales de aprendizaje: discapacidad intelectual, dislexia, déficit de atención, hiperactividad, autismo, etcétera.

El joven revolucionario y anarquista creció, maduró y se dio cuenta de su error, y por ello lleva más de tres décadas intentando retirar el libro de la circulación. Se arrepiente profundamente de los peligros que sus enseñanzas hayan podido causar a lo largo de todos estos años y de la influencia que el libro pudo haber tenido en el pensamiento de los autores de los ataques descritos. En 2013 llegó a escribir un artículo en The Guardian para instar a quien tenga potestad a que termine con la publicación de su libro de forma inmediata.

En los albores de la WWW recuerdo que, en el underground informático, proliferaban los documentos del llamado Anarchy como una pata más de las cinco que formaban la oscura deep web de la época, junto con el Hacking, el Cracking, el Phreaking y el Virii. En aquellos manuales se explicaba desde cómo construir una bomba dentro de un disquete hasta cómo matar gatos de la forma más macabra (¿?). Muchos de aquellos textos, por no decir todos, estaban basados en aquel primer manual del anarquista, y también en el poder del falso anonimato que proporcionaban aquellas primeras comunicaciones digitales para creerse un filibustero al margen de la ley. La juventud es lo que tiene; si uno no es rebelde a los veinte, ya no lo será nunca.